Por Franck Cecile – TheExpert Cybersécurité Squad

> Para leer también:

- El equipo en la #DEFCON27 (1/3): ¿Qué es esto?

- El equipo en la #DEFCON27 (Parte 3/3): Mis impresiones

Mi experiencia en la DEF CON

¿Qué hice allí, qué vi allí?

Mi experiencia en la DEF CON se vio empañada por la cancelación de un vuelo durante mi escala en Filadelfia. Una tormenta y una treintena de vuelos cancelados, lo que supuso un retraso de 48 horas para volver a Las Vegas. Es decir, me perdí dos días de la DEF CON. No importa, los dos días que me quedan son suficientes para darme cuenta de la inmensidad del evento y apreciar todos sus aspectos. En cualquier caso, estar presente los cuatro días permitiría, en el mejor de los casos, cubrir el 25 % de la convención, ya que es gigantesca. Resumen del programa:

- Media jornada para asistir a dos charlas:

- Una charla en el Aviation Village

- Una charla en el Hack The Sea Village

- Media jornada para recorrer los distintos pueblos

- Media jornada para asistir a dos conferencias:

- Una conferencia sobre la posibilidad de introducir una puerta trasera en un microcontrolador

- Una conferencia sobre la posibilidad de introducir un ransomware en una cámara digital

- Media jornada para recorrer toda la DEF CON, con la reunión de clausura como colofón

Esto es, en líneas generales. Pasemos a los detalles.

Aviación y seguridad

La primera charla a la que asistí corrió a cargo de cuatro ponentes (con un currículum impresionante) de Aviation Village. En definitiva, se trataba de perfiles muy complementarios (una doctora, un investigador, un hacker y un antiguo piloto). La charla versó sobre el estado actual de las políticas de seguridad en la aviación.

Elprimer ponente ofrece una breve introducción sobre lanormativa de seguridad en el control del tráfico aéreo, tomando como caso de estudio un Boeing 737 MAX. A continuación, ceden la palabra a sus colegas, quienes profundizan en el tema.

Elsegundo ponente establece un paralelismo con otros sectores (en particular el automovilístico) en cuanto a la complejidad organizativa y normativa que supone subsanar las vulnerabilidades detectadas en los aviones. La antigüedad y la obsolescencia de los sistemas, las dificultades para adquirir el material (los bancos conceden crédito con menos facilidad para comprar un Boeing que para un Golf…) y para probar los fallos en condiciones reales, y, por último, la aplicación (extremadamente pesada) de correcciones generalizadas, ya sean técnicas, organizativas o físicas.

Eltercer ponente presenta una vulnerabilidad que ha sacado (orgullosamente) a la luz, relativa a la usurpación del tráfico aéreo a través del protocolo ADS-B (Automatic Dependent Surveillance – Broadcast). Un avión de pasajeros envía a quien quiera recibirla su posición GPS a través de este protocolo, sin autenticación ni cifrado. Por lo tanto, basta con una radio de 1000 dólares para transmitir a la torre de control una señal GPS falsa. Así pues, se pueden imaginar varios escenarios caóticos (pero no catastróficos). Para más información, haz clic aquí.

Por último, el último ponente, un antiguo piloto de la Fuerza Aérea de los Estados Unidos, ofreció su punto de vista profesional sobre cómo se deben abordar los incidentes relacionados con la seguridad, la protección o la ciberseguridad cuando se está en vuelo. Según sus palabras, el piloto tiene tres opciones en caso de incidente mientras se encuentra en el aire: regresar a la base, regresar a la base con carácter de urgencia (o incluso eyectarse), o ignorar el incidente. En ningún caso el piloto puede permitirse perder tiempo en el aire analizando, diagnosticando o resolviendo el incidente. Es fácil comprender que un piloto no puede gestionar este tipo de incidente, que supera tanto sus competencias como su capacidad de respuesta, además de la propia pilotaje.

Intervenciones que, sin duda, se complementaban entre sí, pero que a veces daban la impresión de no encajar (me atrevería incluso a pensar que los ponentes se lanzaban pequeñas pullas de forma indirecta al mencionar sus trabajos o misiones, sin prestar apenas atención al trabajo del otro).

También me pregunto sobre la posibilidad de llevar a cabo un ataque mediante la usurpación del tráfico aéreo, y su impacto real. Algunas investigaciones me indican que el riesgo existe, pero no es tan desmesurado como cabría temer. Existen otras medidas de seguridad (principio de defensa en profundidad) que impiden que el escenario derive en una catástrofe tan fácilmente. No obstante, la información y los puntos de vista aportados resultaron muy interesantes.

Marítimo y propulsión

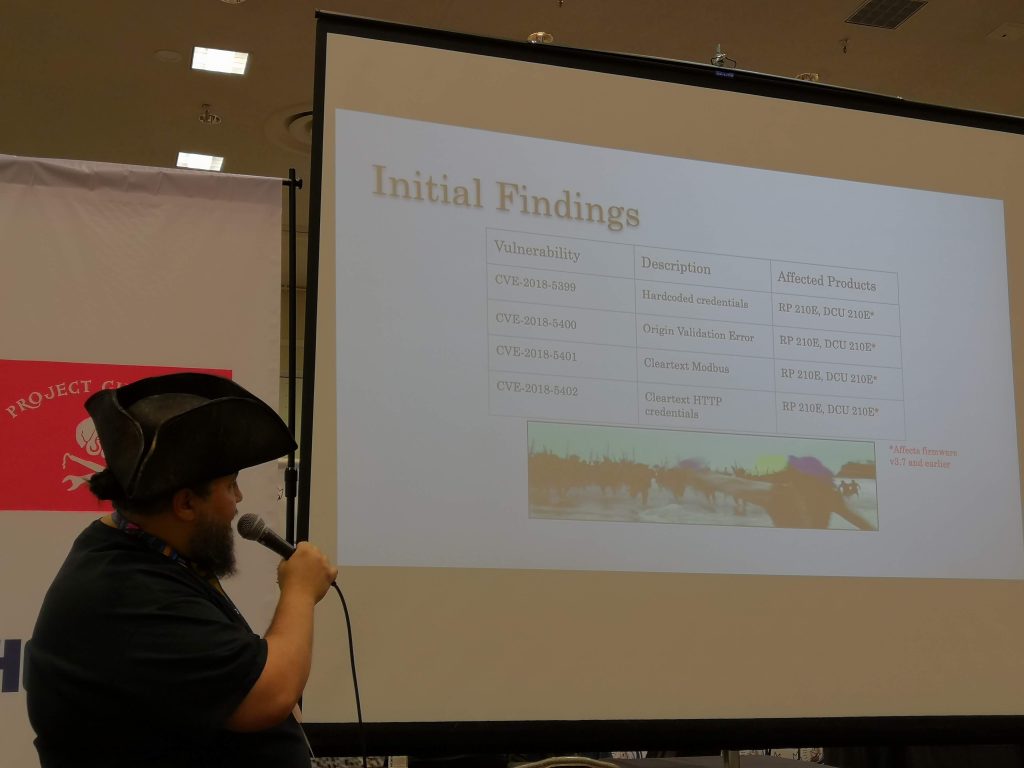

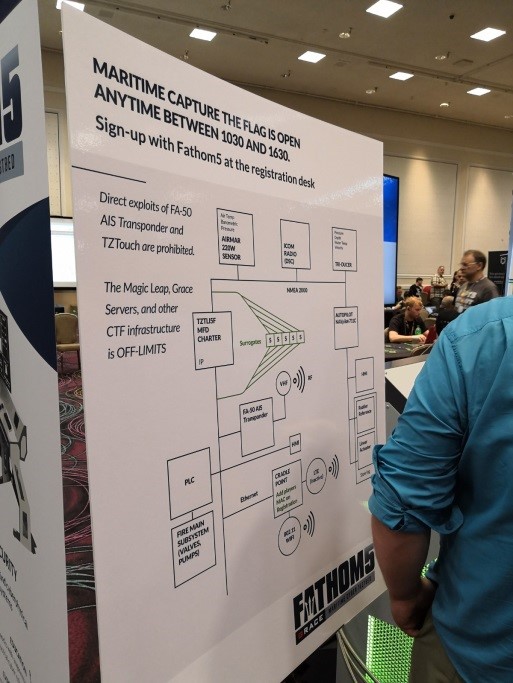

La segunda charla versó sobre el Hack The Sea Village, dedicado, como su nombre indica, al sector marítimo. La impartió un hacker (que, una vez más, contaba con un currículum y una trayectoria muy impresionantes) y trató sobre las vulnerabilidades descubiertas en el sistema de control de la propulsión de un buque, a raíz de un programa de recompensas por errores.

En primer lugar, se ofrecen unas explicaciones generales sobre el funcionamiento básico de un motor diésel, recordando de paso que el sector marítimo no está familiarizado con las tecnologías de la información y la operación (IT/OT). A continuación, se aborda la elección del equipo que se va a probar: dos sistemas de control de motores (ICS) de la marca Auto-Maskin – Propulsion Management (el controlador de motor DCU 210E y el panel remoto RP210E ). Las razones de esta elección son las siguientes: se trata de una marca muy extendida y, sobre todo, no es necesario demostrar que se está construyendo un buque para adquirir el material, como parece ser el caso con la competencia.

El ponente nos presenta entonces una lista de buques de guerra equipados con estos sistemas, información obtenida directamente del comercial de la empresa: se trata de portaaviones y buques de combate. Algo más delicado que un transbordador, sin duda.

A continuación, se presenta el laboratorio creado, con acceso directo a la red de los sistemas de control industrial (ICS), así como acceso inalámbrico para utilizar la aplicación para Android de la empresa (sí, has leído bien). Y, por último, se expone la metodología del programa de recompensas por errores. Algo muy clásico, respaldado por buenas competencias. Escaneos de red, análisis de código, fuerza bruta, etc… Lo básico, y es el propio hacker quien lo aclara y lo recuerda: ¡nada drástico! Resultado: 4 CVE (Common Vulnerabilities and Exposures) descubiertas, una de ellas relacionada de credenciales codificadas de forma rígida en el sistema. A continuación, se proporcionan y explican los detalles técnicos de estos hallazgos.

Y bueno… eso es todo. Por mi parte, siento una pequeña frustración tras estos descubrimientos, que son bastante alucinantes. Esperaba que se mencionara la amenaza que se cierne sobre estos sistemas y el riesgo real.

No hay duda de que, con un acceso tan fácil a este tipo de información (ya sea a través de la vía comercial o del programa de recompensas por errores), existe un riesgo. Pero me pregunto sobre la posibilidad de explotar estas vulnerabilidades, sabiendo que, aunque se esté bien informado, el atacante tendría que superar las demás medidas de seguridad para obtener acceso al sistema y llevar a cabo su ataque. No es sencillo, pero tampoco imposible, teniendo en cuenta lo que está en juego.

Las conferencias

También asistí a dos conferencias; laprimera me llamó la atención por las posibilidades que ofrecía: la inyección de una carga útil en un microcontrolador para crear una puerta trasera. Lasegunda me interesó más por motivos personales, como fotógrafo: la posibilidad de inyectar un ransomware en una cámara réflex digital.

En un momento en el que abundan las sospechas sobre posibles puertas traseras en dispositivos Huawei, Kaspersky, Android, aviones de combate F-35 y un largo etcétera, y en el que se plantean cuestiones de soberanía nacional como prioridad, ¿cuál es la realidad? Sin entrar en detalles técnicos ni en la metodología utilizada (mis conocimientos limitaban mi comprensión, pero el tema no por ello estaba menos bien presentado), el ponente mostró varios vídeos cuyo resultado es bastante impresionante: la recuperación de los SMS recibidos por un teléfono, así como el control (parcial) de un coche. Un poco más de detalles aquí.

Por otra parte, una vez más me pregunto por el realismo y las posibilidades de un ataque de este tipo, teniendo en cuenta que se necesita acceso físico al microcontrolador. ¿A quién le interesaría instalar tales puertas traseras y, sobre todo, quién tendría los medios —financieros, organizativos e incluso políticos (ya que la cuestión técnica es casi un detalle a este nivel)— para hacerlo sin que se notara?

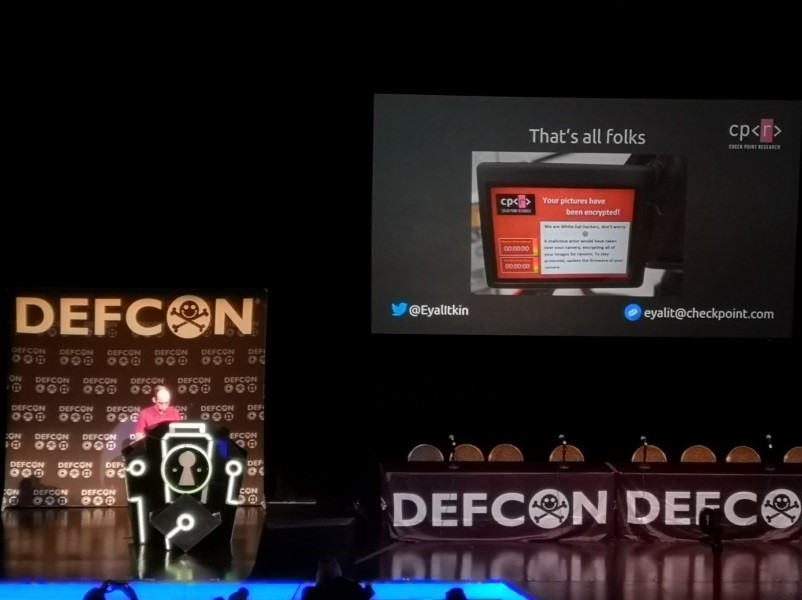

Por último, la última conferencia sobre la inyección de un ransomware en una cámara réflex a través de una conexión inalámbrica. En este caso, una Canon EOS 80D (que funciona con DryOS, un sistema operativo propietario). También en este caso voy a pasar por alto los aspectos técnicos y la metodología mencionada, que, una vez más, según el ponente (que trabaja para el centro de investigación de CheckPoint), siguen siendo muy básicos, pero que, en mi opinión, no restan mérito al éxito del hacker.

Ver aquí. Las vulnerabilidades descubiertas se aprovechan a través de un cable USB, Bluetooth o wifi. La inyección del ransomware (en este caso, falso) se lleva a cabo aprovechando vulnerabilidades en el protocolo PTP (Picture Transfer Protocol), que no es lo suficientemente seguro. Cabe señalar que las CVE han sido confirmadas por Canon y ya se han corregido mediante una actualización del firmware.

La demostración se realiza en vídeo y, efectivamente, el dispositivo acaba bloqueándose y las fotos se cifran. Otro detalle que señala el ponente es que el protocolo PTP lo utilizan otros fabricantes (Nikon, Sony, etc.). Por lo tanto, esta misma vulnerabilidad es (potencialmente) explotable.

¡Un ransomware en una Reflex, otro golpe maestro de esos malditos hackers! Ese fue más o menos el discurso que se repitió en todos los medios tras la conferencia. La noticia se difundió ampliamente y tuvo cierto impacto entre el gran público, inmediatamente después de la DEF CON. Pero esta vez, como fotógrafo, puedo juzgarlo por mí mismo, evaluar la amenaza y los riesgos que pesan sobre mi actividad favorita.

Como propietario de una Canon EOS 7D, una 6D y una Sony A7, mi opinión es la siguiente:

- 7D: sin conexión inalámbrica, no me afecta, es más sencillo

- 6D: wifi, pero no lo uso para nada, así que lo he desactivado; tampoco me afecta

- A7: Utilizo muchísimo las tecnologías inalámbricas para transferir rápidamente mis fotos a los teléfonos inteligentes y guardarlas de inmediato en mi nube, sin apenas esfuerzo. De hecho, creo que utilizo estas tecnologías mucho más que la media de los fotógrafos. Pero, como ciudadano de a pie, ¿me afecta esto a mí?

La respuesta: no, en absoluto. ¿Por qué? Porque prefiero el NFC (que solo activo cuando es necesario) para la transferencia inalámbrica (por lo tanto, nada de PTP). A veces utilizo el wifi, es cierto (por lo que probablemente sea el protocolo PTP), pero es más raro. Cuando es así, o bien me conecto a mi dispositivo punto a punto con una red ad hoc preconfigurada y protegida con mi smartphone (por lo que no me afecta), o bien, en algún caso (pero es muy raro), me conecto al wifi de mi casa (por lo que me afecta muy poco). Cabe señalar que, por cuestiones de batería, solo activo el wifi cuando es necesario.

¿En qué circunstancias se podría sufrir un ataque? Al conectarse a una red wifi pública, algo que, en mi opinión, es muy poco habitual para un fotógrafo. Y, a menos que se trate de un fotógrafo de renombre y, por lo tanto, un objetivo privilegiado, dudo mucho (aunque solo sea mi opinión) que un atacante tenga algún interés (económico o de otro tipo) en llevar a cabo este tipo de ataque.

Así pues, una vez más, los logros técnicos son impresionantes, pero hay que analizar su relevancia en la vida real.

¿Y el resto?

Aparte de las charlas y conferencias a las que asistí, y dado que no tenía el nivel técnico necesario para participar en los CTF, los programas de recompensas por errores y los talleres, pude explorar los «Villages» y las diferentes zonas de la DEF CON sin intentar recabar información concreta. Hay que decir que había mucho donde elegir, ya que los «Villages» eran numerosos. Entre los principales temas tratados, destacan especialmente:

- La IA (Inteligencia Artificial)

- La aviación

- La cadena de bloques

- Los coches

- La nube

- El cifrado

- Los drones

- El sector marítimo (buques y puertos)

- El IoT (Internet de las cosas)

- Los ICS (sistemas industriales – SCADA)

- La ingeniería social

- Los equipos Rojo y Azul

- La red inalámbrica

- Etc…

No tuve muchas oportunidades de charlar, pero pude admirar y apreciar las diferentes tecnologías y productos presentados, ya fuera para promocionarlos o para probarlos.

Hay que decir que el simple hecho de pasear por la DEF CON es todo un espectáculo y una experiencia enriquecedora en sí misma. Hay motivos para sorprender e impresionar a cualquier apasionado de las nuevas tecnologías y, a pesar de la aparente complejidad de los temas tratados, estos resultan accesibles incluso para quienes tienen menos conocimientos, gracias a lo bien que están presentados. El ambiente es distendido, el universo es alucinante; en resumen, la DEF CON es, en sí misma, todo un espectáculo.

Continuación: Experiencia vivida – Squad en la #DEFCON27 (Parte 3/3): Mis impresiones.