Por Franck Cecile – TheExpert Cybersécurité Squad

> Para leer también:

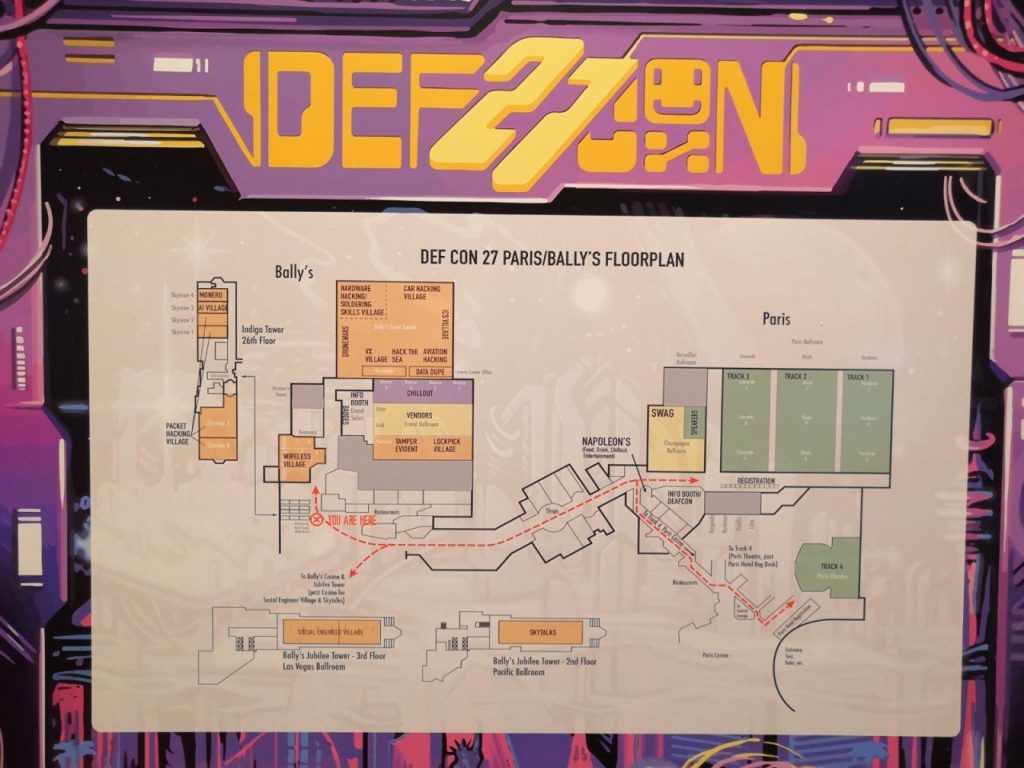

- El equipo en la #DEFCON27 (1/3): ¿Qué es eso?

- El equipo en la #DEFCON27 (Parte 2/3): Mi experiencia

Mi opinión

Al leer mis artículos, se podría pensar que tengo una impresión ambigua. Pero no es así. Hay algunos aspectos que me frustran o me molestan, pero eso no le resta nada a la «magia» (si se me permite decirlo) de un evento así. Me explico, empezando por lo «negativo».

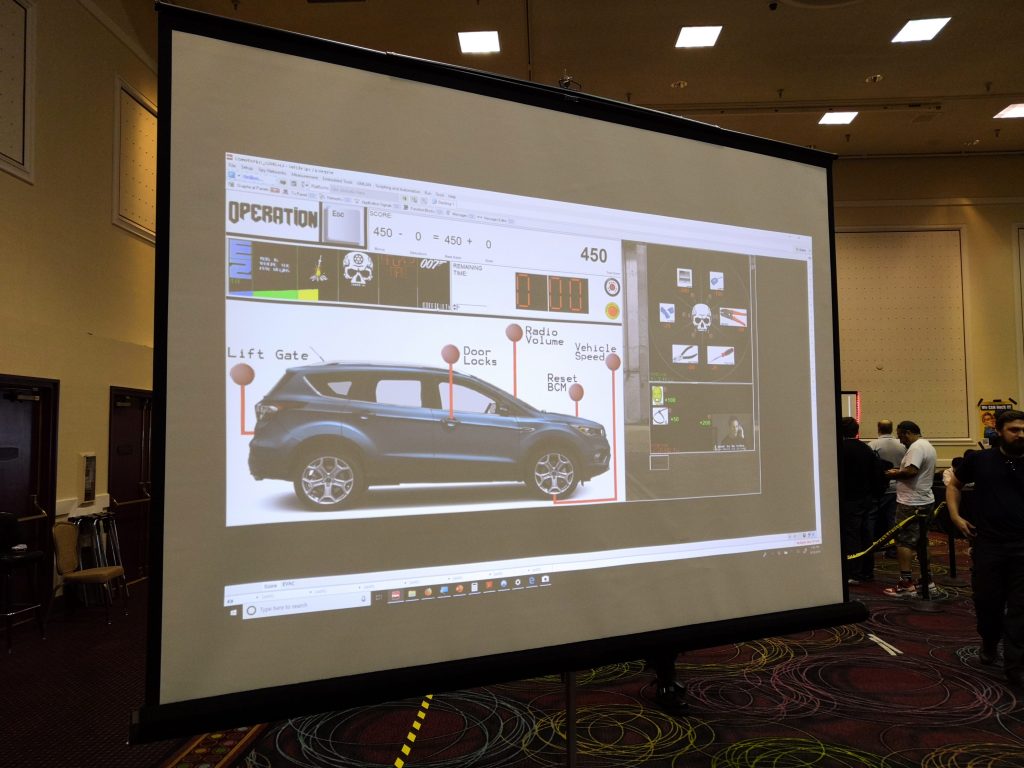

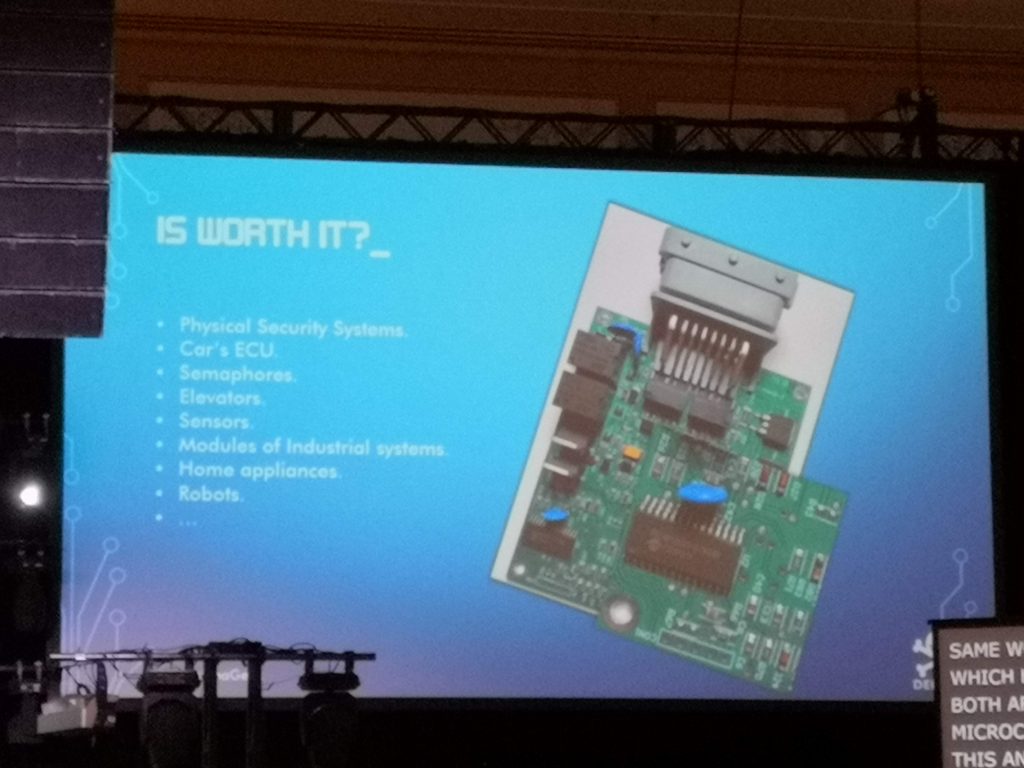

Lo más frustrante, sin duda, es queen la DEF CON (como en cualquier otra convención de hackers, de hecho) solo se prestan atención a las vulnerabilidades. Y eso es todo. No se aborda la cuestión de las amenazas ni de los riesgos. ¿Quién podría explotar estas vulnerabilidades, con qué medios, cómo y en qué condiciones? Y, sobre todo, desde el punto de vista profesional, ¿qué riesgo final supone esto? ¿Qué impacto y qué probabilidad?

Es un poco como ver al OM golear al PSG por 5-0 sin saber si se trata de una final de la Liga de Campeones o de un partido amistoso (es broma, el PSG no llegaría a la final de la Liga de Campeones). Sigo convencido de que, si hay vulnerabilidades, necesariamente hay riesgos. Pero ¿cuáles? Solo he podido ver (parcialmente) una charla que se centrara en el camino del atacante para explotar una de las vulnerabilidades presentadas.

Llegué incluso a suponer que, en el caso de la mayoría de las vulnerabilidades presentadas, estas se deben simplemente a un exploit técnico, pero no son necesariamente aplicables en la vida real, debido a las medidas de seguridad complementarias (organizativas o físicas).

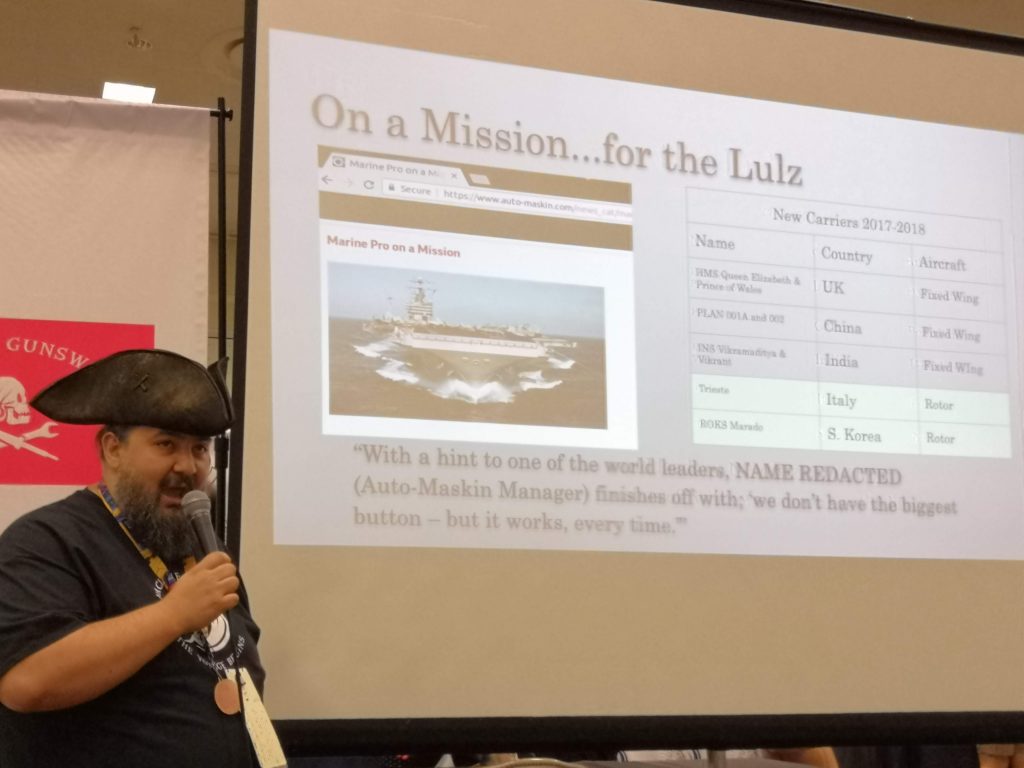

Otro detalle que me llama la atención: la aparente falta de apoyo a Aviation Village por parte de los principales fabricantes aeronáuticos y compañías aéreas. Y es comprensible: la DEF CON es muy mala publicidad para estas industrias. Los hackers llegan con gran pompa, como señores capaces de sembrar el caos con solo pulsar una tecla, exponiendo las vulnerabilidades que descubren y contribuyendo a la cultura del miedo (todavía demasiado) que transmite la ciberseguridad. En realidad, estas vulnerabilidades solo pueden explotarse con medios técnicos, financieros y organizativos considerables (información confirmada por una fuente fiable).

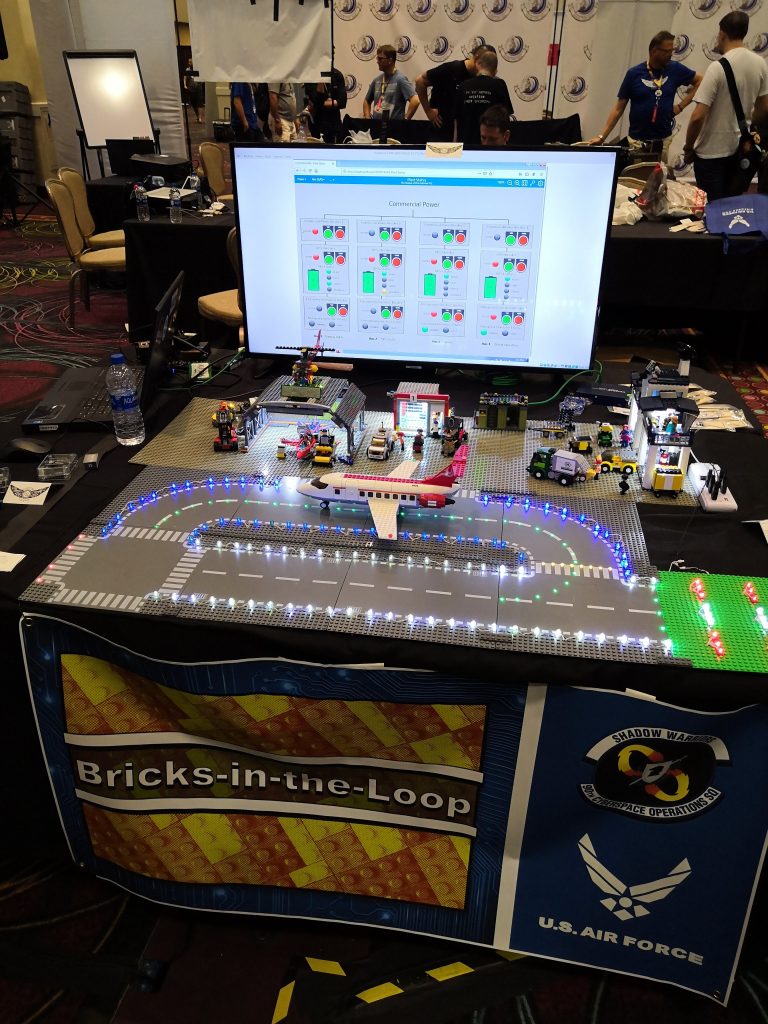

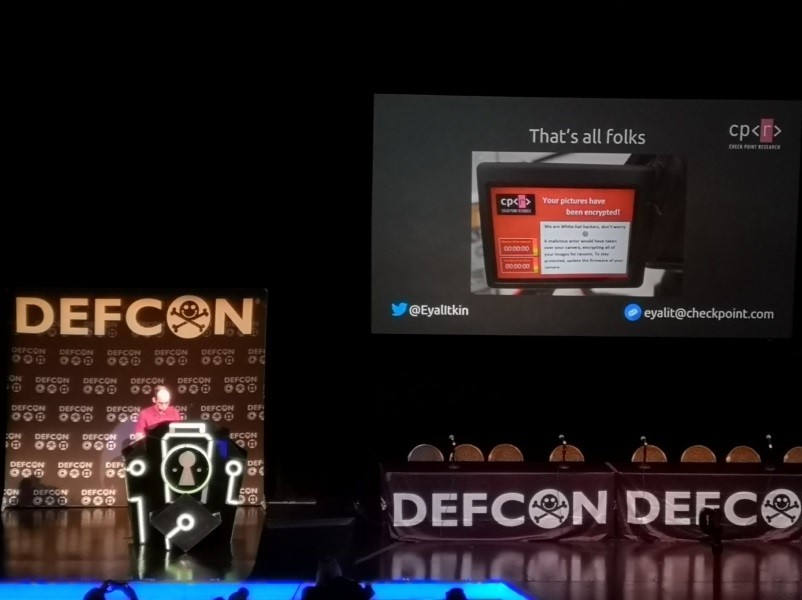

Hay que reconocer que el espíritu de «La jungla 4», «Matrix» y «Mr. Robot» está muy presente. Y, efectivamente , en el ámbito de la fotografía, el mundo se ha alarmado recientemente ante la existencia de un ransomware en las cámaras réflex. Solo que el ransomware en cuestión no lo era, y que las posibilidades de que el ataque tuviera éxito son muy escasas. Lo mismo ocurre con el descubrimiento de una vulnerabilidad en el sistema de adquisición de imágenes e información de un F15, que se puso excepcionalmente a disposición de los hackers. La impresión que queda en el gran público es que los hackers pueden bloquear una cámara a su antojo o derribar un avión de combate en vuelo, lo cual no es en absoluto el caso. Aquí hay un artículo muy completo sobre el tema.

Pero eso no significa que no existan vulnerabilidades. Y, en mi opinión, es necesario seguir demostrando a los constructores, fabricantes y editores la importancia de tener en cuenta la seguridad digital desde el inicio de un proyecto. La existencia de estas vulnerabilidades pone de manifiesto, ante todo, desviaciones aún demasiado frecuentes respecto a las buenas prácticas. Todos los hackers lo han señalado y repetido: basta con una metodología básica para descubrir vulnerabilidades. Aún queda mucho por hacer, y DEF CON y los hackers están ahí para recordárnoslo.

Además, al fin y al cabo es lógico que en la DEF CON no se preste atención a los riesgos. Nos encontramos en un mundo, sin duda un poco disparatado, pero muy técnico.

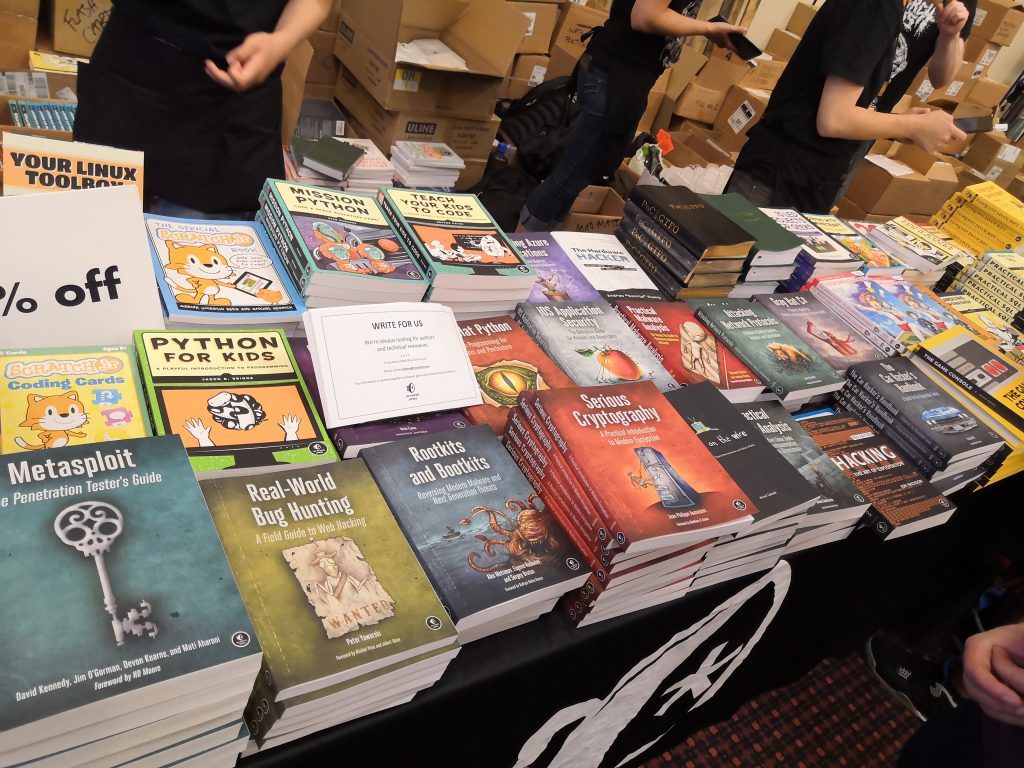

Los hackers son como niños grandes, y les encanta divertirse rompiendo los (grandes) juguetes que tienen a su disposición. El resto no les interesa, y eso se nota claramente. Si queremos una evaluación de riesgos, más vale acudir en traje y corbata a las ferias especializadas. Pero (por desgracia) ahí también se constata hasta qué punto existe una brecha entre los distintos grupos (técnicos/operativos frente a organizativos/estratégicos). Lamento mucho que esta constatación sea la misma que en la empresa, donde estos dos mundos a veces siguen conviviendo con dificultad.

Por último, aunque fuera así, es evidente que a los hackers les resultaría difícil presentar vulnerabilidades con un impacto crítico y una alta probabilidad de ser explotadas. La DEF CON es, ante todo, una muestra de proezas técnicas y habilidades extraordinarias. Cuesta imaginar un «supermercado del caos» al alcance de un teclado.

Sea como fuere, esta «frustración», que era totalmente previsible, aunque en mi opinión sigue siendo lamentable, no resta valor al entusiasmo y la satisfacción que me ha proporcionado. Participar en un evento así es una experiencia única. Me deja maravillado y admirado ante todo ese saber, esas competencias tan especializadas, las tecnologías y productos presentados, y este universo completamente alocado.