Por Rick M. N. H. - TheExpert SQUAD Seguridad

En este artículo, comenzaremos definiendo qué es un SIEM (Security Information and Event Management) y cuáles son sus aplicaciones en el mundo actual; a continuación, hablaremos de los sensores que incorporan IA (inteligencia artificial), en concreto del sensor Cognito del fabricante Vectra, con el fin de exponer sus principales ventajas para el futuro.

Introducción: ¿Qué es un SIEM y para qué sirve?

El objetivo principal de un SIEM es la gestión de eventos, más comúnmente conocidos como registros. Más concretamente, esta gestión se compone de cinco etapas principales:

- Recogida

- Normalización

- Agrupación

- Correlación

- Informes

La recopilación de registros puede realizarse a partir de fuentes heterogéneas, como cortafuegos, routers o equipos IDS/IPS, así como de diversos formatos, como Syslog, SNMP u otros.

Una vez recopilados, estos registros se almacenan en formato sin procesar y, en la mayoría de los casos, será necesario someterlos a un proceso de normalización (o «parsing», en inglés) para que el SIEM pueda reconocerlos y procesarlos.

Ahora que estos registros tienen el formato esperado, es posible configurar reglas de filtrado para conservar únicamente aquellos que tienen un valor intrínseco real; a esto se le denomina agregación.

Ahora llega la fase crítica: la de la correlación. Se trata de establecer reglas que, si se cumplen todas las condiciones, generen alertas de seguridad que puedan notificarse por correo electrónico, SMS o incluso mediante la creación de un ticket, si la solución está integrada para ello.

Por último, también será posible crear informes y paneles de control si se desea obtener una visión general de estas alertas.

Según el Cuadrante Mágico de Gartner de 2018, los dos líderes del mercado son IBM y Splunk.

Fuente: Gartner (dic. 2018)

Algunos ejemplos de implementación

Para simplificar, imaginemos que el formato esperado para un registro es:

DD MM DD:HH:MM:SS @IP Nombre de host Producto Versión ID de evento Descripción

Y si recibimos un registro que no respeta este formato, nos veremos obligados a pasar por la etapa de análisis para reescribir el registro en el formato correcto, de modo que el SIEM pueda interpretarlo y clasificarlo adecuadamente.

Nota: Los sistemas SIEM suelen ser muy exigentes con los formatos de los registros que esperan, y estos deben respetarse al pie de la letra. Por ejemplo, si el delimitador es la barra vertical (|), habrá que respetar estrictamente el formato «espacio-barra vertical-espacio» entre cada parámetro.

Una vez que nos hayamos asegurado de que el SIEM ha analizado correctamente los registros, podemos intentar correlacionarlos para detectar alertas de seguridad.

Por ejemplo, creemos una regla que active una alerta si un administrador tiene tres intentos fallidos de autenticación en menos de 10 segundos.

- Si USER pertenece a ADMINGROUP

- Y si el usuario tiene 3 intentos fallidos de autenticación en 10 segundos

Ya está. Si se cumplen estas dos condiciones, se activará una alerta.

Nota: La lista de condiciones debe ser precisa y exhaustiva para no generar demasiados falsos positivos (alertas que se desactivan sin que exista una amenaza real) y es imprescindible que se cumplan todas las condiciones para desactivar la alerta. Por lo tanto, se trata de encontrar el equilibrio adecuado entre los «falsos positivos» y el hecho de que «la alerta nunca se desactive».

En resumen, los SIEM son capaces de recopilar registros, detectar anomalías, generar alertas de seguridad en caso de amenaza y elaborar informes cuando sea necesario. Sin embargo, es necesaria una configuración manual previa, deben cumplirse todas las condiciones, las reglas se basan generalmente en direcciones IP y los movimientos laterales son difíciles de detectar.

Un pequeño inciso: un movimiento vertical se refiere a la infiltración de un atacante a un nivel de profundidad superior, por ejemplo, en el caso de la suplantación de una cuenta de administrador. Por su parte, un movimiento lateral se refiere a un ataque sin que el atacante se haya introducido más profundamente en el sistema, normalmente cuando, una vez que ha obtenido privilegios de administrador, intenta leer o copiar archivos confidenciales.

Vectra Cognito

La sonda Cognito es una sonda que incorpora inteligencia artificial. Funciona como complemento de un SIEM. Su objetivo principal es detener a los atacantes antes de que puedan causar daños. Ofrece :

- Una supervisión automática las 24 horas del día, los 7 días de la semana,

- El aprendizaje automático (machine learning),

- Una detección más eficaz que los actuales sistemas IDS/IPS/SIEM convencionales,

- Una detección basada en los nombres de host y las direcciones @MAC, y no en las direcciones @IP,

- Un historial de registros por nombres de host y un seguimiento en tiempo real,

- Detección de prácticamente todos los ataques desde el primer día, incluso los movimientos laterales, sin necesidad de configuración manual previa.

También es capaz de analizar el comportamiento habitual de los equipos de una empresa y generar alertas en caso de que se produzca alguna anomalía. Por ejemplo, si un administrador se conecta a un servidor concreto todos los días a las 12:00, el sistema lo registrará y podrá generar una alerta si algún día el administrador se conecta a las 20:00.

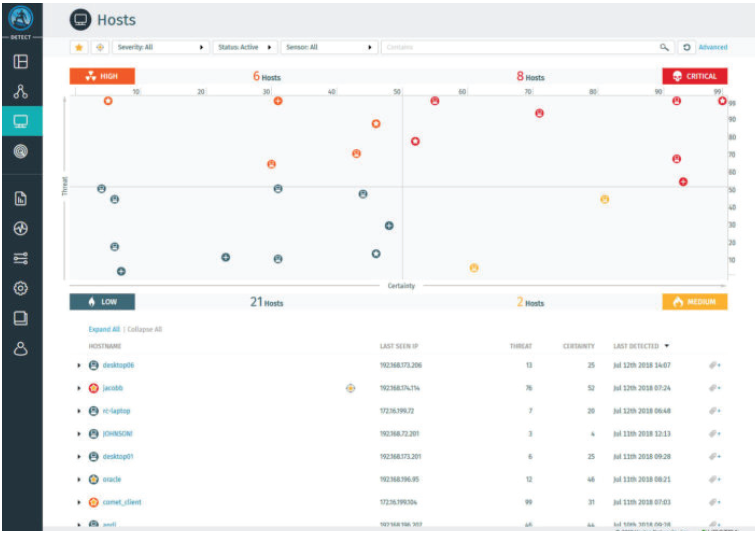

Para cada alerta generada, establece dos indicadores: la amenaza (Threat) y la certeza (Certainty). La amenaza indica el impacto que tendrá ese ataque en la empresa, mientras que la certeza puede interpretarse como un índice de confianza en que la alerta sea real.

Para entenderlo mejor, veamos dos ejemplos:

- En el caso de un ataque de fuerza bruta (un gran número de intentos de autenticación en muy poco tiempo) tendrá un indicador de certeza muy alto, ya que es casi seguro que se trata de un robot que prueba miles de contraseñas; sin embargo, la amenaza será baja, ya que este tipo de ataques está muy bien protegido por casi todas las empresas.

- En el caso de un ataque en el que un administrador quiera copiar archivos confidenciales tendrá un indicador de certeza moderado, ya que la sonda no puede estar segura de que se trate de un ataque real, mientras que la amenaza será muy alta si resulta que un atacante malintencionado ha suplantado la identidad de un administrador para extraer información confidencial

Además, detalla el desarrollo de cada ataque que analiza y propone soluciones, lo que puede facilitar el desarrollo de competencias de los profesionales noveles en el sector, pero también ayudar a los más experimentados a resolver los incidentes con mayor rapidez.

Además, a través de la interfaz gráfica de Cognito, se puede consultar un panel de control con cuatro niveles de gravedad (baja, media, alta y crítica) y la evolución de sus nodos en tiempo real (aumento o disminución de la gravedad, o incluso desaparición si el incidente se ha resuelto).

¿Buscas una solución eficaz para protegerte de los ciberataques? ¡Elige Vectra Cognito y el asunto estará resuelto!