Por Jordan A., Equipo de evangelistas técnicos

En este artículo, hemos querido abordar un tema que cada vez cobra más importancia entre nuestros clientes: la microsegmentación.

En las prácticas de seguridad, especialmente con la llegada del modelo Zero Trust y la aparición de infraestructuras basadas en microservicios, observamos que cada vez más clientes se enfrentan a dificultades reales a la hora de mantener sus políticas de seguridad operativas y escalables. Por eso, comenzaremos por hacer un balance de las prácticas existentes y, a continuación, veremos cómo pasar de la segmentación de red basada en VLAN a una microsegmentación eficaz.

Existen varias soluciones que abordan la microsegmentación desde distintos ángulos: con agentes, utilizando hipervisores o mediante equipos de red. Intentaremos aclarar las cosas analizando las diferentes ventajas e inconvenientes de estos métodos.

Por último, concluiremos este artículo abordando la nueva colaboración entre Squad e Illumio, que permitirá a nuestros consultores ampliar sus competencias y experiencia en una de las soluciones de microsegmentación más utilizadas hoy en día por todos nuestros clientes.

ÍNDICE

- Situación actual y Zero-Trust

- La segmentación de la red

- Cómo funciona la microsegmentación

- Ejemplo de microsegmentación

- Los diferentes enfoques para implementar la microsegmentación

- Colaboración oficial con Illumio

- Conclusión

Situación actual y Zero-Trust

Durante varias décadas, la seguridad informática se ha centrado principalmente en la defensa perimetral, con reglas de filtrado basadas en la autorización o la prohibición de flujos de datos en las entradas y salidas de los centros de datos. Sin embargo, los centros de datos han evolucionado, con cada vez más soluciones en la nube, herramientas de tipo SaaS (Software as a Service), o incluso con el BYOD (Bring Your Own Device) y el teletrabajo.

Además, el uso de arquitecturas de microservicios, que sustituyen a las aplicaciones «monolíticas», también ha dado lugar a una multiplicación de las «cargas de trabajo», lo que implica una complejidad adicional y mayores necesidades en cuanto a la granularidad de las reglas de seguridad.

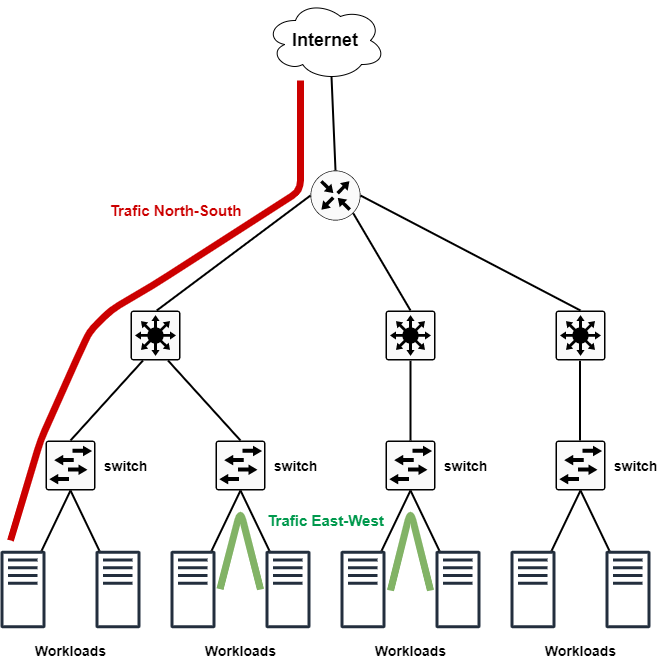

Para dar respuesta a estos nuevos usos y necesidades, han surgido soluciones de filtrado ubicadas en el propio centro de datos, especialmente en lo que respecta al tráfico este-oeste. Entre estas herramientas destaca, en particular, la microsegmentación.

También cabe destacar que el modelo «Zero-Trust» es un modelo de seguridad cada vez más aceptado por todos los actores del sector. De hecho, partimos de la base de que ningún usuario ni servicio es 100 % fiable. Así, si uno de nuestros recursos se viera comprometido, no podría poner en peligro el resto de recursos de nuestro sistema de información.

La segmentación de la red

Hasta ahora, las VLAN se han utilizado para segmentar la red de una empresa, en particular para aislar lógicamente los distintos departamentos (por ejemplo, para evitar que los empleados de Marketing puedan acceder a los servidores de contabilidad). De este modo, los equipos que pertenecen a una misma VLAN pueden comunicarse entre sí sin restricciones particulares, mientras que los situados en VLAN diferentes no pueden comunicarse (salvo a través del enrutamiento entre VLAN).

Sin embargo, incluso al utilizar la tecnología de VLAN privadas y VXLAN, nos enfrentamos al problema de cómo proteger las comunicaciones dentro de una misma VLAN. De hecho, sigue siendo posible aplicar reglas de cortafuegos individuales en cada servidor, pero a partir de un cierto número de equipos, esta gestión se vuelve rápidamente imposible.

Por último, nos encontramos con otra limitación relacionada con la creación de reglas de seguridad. De hecho, para identificar los equipos utilizamos principalmente la dirección IP, y para identificar los servicios, utilizamos los puertos TCP y/o UDP. Pero, ¿qué ocurre si estos elementos cambian? Es necesario revisar todas las reglas y políticas de seguridad para adaptarlas a los nuevos datos de identificación de dichos equipos. No hace falta decir que se trata de una tarea colosal en un sistema de información (SI) de gran envergadura…

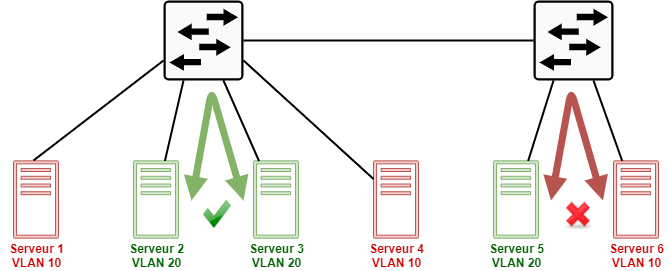

En el esquema anterior, los servidores 1, 4 y 6 pertenecen a la misma VLAN, por lo que, por defecto, pueden comunicarse entre sí sin restricciones. Lo mismo ocurre con los servidores 2, 3 y 5. Sin embargo, no es posible la comunicación entre dos servidores que pertenezcan a VLAN diferentes (como los servidores 5 y 6, por ejemplo) sin configurar el enrutamiento entre VLAN.

Cómo funciona la microsegmentación

La microsegmentación ya no se basa únicamente en direcciones IP y puertos para la creación de políticas de seguridad. De hecho, este control puede basarse en múltiples criterios: etiquetas, el estado del antivirus, las versiones de determinados programas, el entorno en el que se encuentra la carga de trabajo, etc. De este modo, los servidores pueden ponerse en«cuarentena»si no cumplen determinados criterios o si dejan de responder correctamente, lo que impide su comunicación con el resto de cargas de trabajo del sistema de información.

El concepto fundamental que precede a la implementación de la microsegmentación consiste en un mapeo de los flujos en tiempo real. De este modo, es posible visualizar todas las comunicaciones entre las distintas cargas de trabajo y, en particular, conocer con mayor precisión los intercambios entre los servidores (o contenedores) de una misma aplicación o de aplicaciones diferentes. Así, podemos obtener un conocimiento profundo de las dependencias entre aplicaciones.

La creación de políticas de seguridad a nivel de microsegmentación se lleva a cabo principalmente mediante el uso de etiquetas basadas en el acrónimo RAEL, para identificar las aplicaciones por:

- Función (nodo maestro, base de datos, servidor web, etc.)

- Aplicaciones (correo electrónico, Drive, agenda, CRM, etc.)

- Entorno (Producción, Preproducción, Aceptación, etc.)

- Ubicación (Nueva York, París, Lyon, Madrid, etc.)

Las restricciones de comunicación se basan, por tanto, en «etiquetas» (nombres) en lugar de en direcciones IP o puertos, con el fin de facilitar la comprensión y mejorar la escalabilidad de la infraestructura.

Ejemplo de microsegmentación

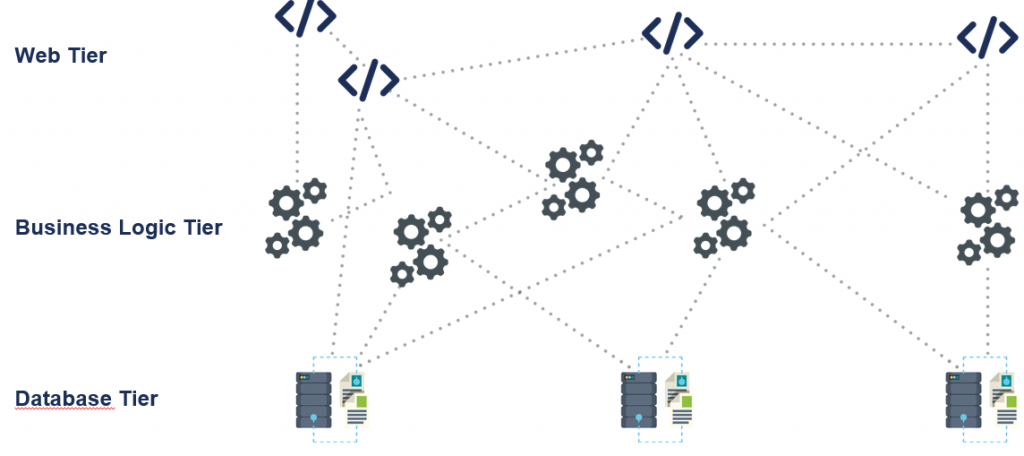

En el esquema anterior se pueden ver unas tres aplicaciones diferentes, compuestas por varios niveles: el nivel web, el nivel de lógica de negocio y el nivel de base de datos. Es interesante señalar que se trata de una arquitectura de microservicios en la que los distintos servicios están separados entre sí.

Sin embargo, si estas aplicaciones se encuentran en la misma VLAN, o en zonas donde son posibles las comunicaciones internas, pueden surgir problemas. De hecho, ¿qué pasaría si uno de estos «componentes» se viera comprometido? ¿Cómo podemos estar seguros de que el atacante no puede comprometer los demás servicios o aplicaciones?

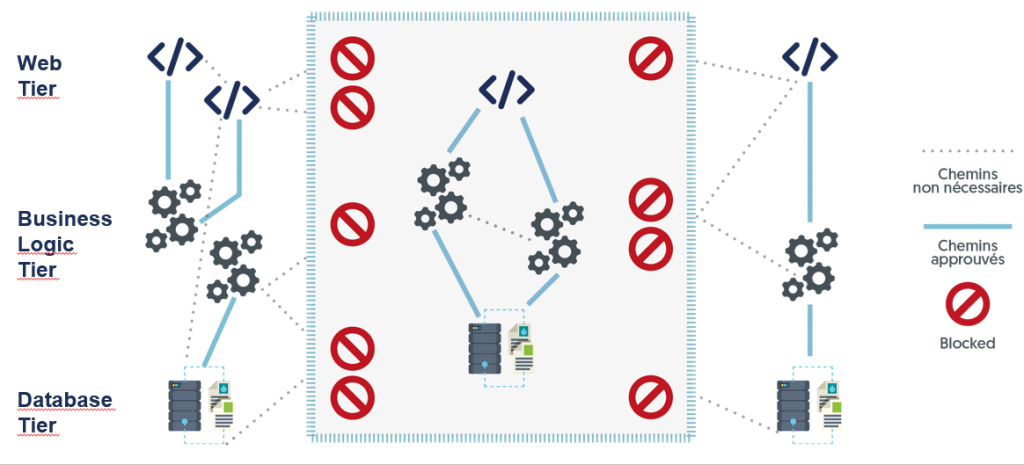

El esquema anterior representa la misma arquitectura microsegmentada, especialmente en lo que respecta a la aplicación intermedia. De hecho, se permiten las comunicaciones entre los distintos tiers, ya que son necesarias debido a la interdependencia entre aplicaciones, pero se bloquean el resto de comunicaciones.

Sin embargo, si se fija bien en este esquema, no se menciona ningún cortafuegos. De hecho, las políticas de seguridad pueden implementarse directamente en cada carga de trabajo (como en la solución Illumio®), en lugar de en un dispositivo externo como un cortafuegos.

Los diferentes enfoques para implementar la microsegmentación

Como habrán podido comprobar, la microsegmentación afecta a varios aspectos del sistema de información, en particular: la red, la seguridad y el sistema. Por lo tanto, existen varios enfoques para implementar este tipo de solución en su infraestructura.

Uso de agentes

Podemos encontrar soluciones de microsegmentación basadas en el uso de agentes (como las de Guardicore o Illumio) que se instalan en las cargas de trabajo que forman parte de la infraestructura.

Este tipo de solución ofrece una gran flexibilidad, ya que permite verificar los distintos elementos de la carga de trabajo (versiones, sistemas operativos, puertos abiertos, comunicaciones activas, etc.) con un nivel de detalle muy preciso. Además, en la mayoría de los casos, si los agentes pierden la conexión con la solución central, siguen aplicando las reglas más recientes.

Sin embargo, el uso de agentes también conlleva algunos inconvenientes, como la compatibilidad con los sistemas operativos o el posible impacto en el rendimiento del equipo (en cuanto a la memoria RAM y la CPU).

Uso de componentes de hipervisor

Podemos encontrar soluciones de microsegmentación basadas en el uso de los componentes existentes en el hipervisor utilizado. Esta solución resulta especialmente interesante cuando la infraestructura se basa en VMware, en particular a través de su componente NSX.

De este modo, se consigue un funcionamiento independiente del recurso protegido, pero su implementación es bastante compleja y no admite directamente los componentes de la infraestructura que no estén virtualizados.

Uso de componentes de red

Como era de esperar, Cisco es la empresa que más destaca en este segmento. De hecho, con su solución ACI (Application Centric Infrastructure), nos encontramos a medio camino entre las redes definidas por software (SDN) y la microsegmentación.

Esta solución resulta interesante, ya que es compatible con muchos hipervisores y se basa en una nueva arquitectura de tipo spine-leaf.

Sin embargo, para utilizar Cisco ACI se necesita un equipo específico (conmutadores Cisco Nexus de la serie 9000), lo que supone un coste adicional para la sustitución de los conmutadores actuales.

Squad es socio oficial de Illumio

Muchos clientes ya se han sumado a la aventura de la transición hacia la microsegmentación, con el fin de mejorar la gestión de la seguridad de sus sistemas de información. Squad ha decidido asociarse con la solución Illumio, reconocida como una de las más eficaces en la actualidad, que cuenta con numerosos clientes franceses: Natixis, SalesForce, Société Générale, BNP Paribas, etc.

Squad e Illumio organizan sesiones periódicas para formar y certificar a nuestros consultores en el uso y la implementación de la ASP (Adaptive Security Platform), en particular mediante la obtención de la certificación: Illumio ASP Specialist Certification for Partners.

En este sentido, Squad le acompaña en la transición y la gestión de sus soluciones de microsegmentación de Illumio.

De hecho, Illumio ofrece varias ventajas:

- Protección del 80 % del tráfico de los centros de datos y la nube (este-oeste)

- Detección inmediata de actividades no autorizadas y neutralización de brechas de seguridad

- Reducción del número de reglas de cortafuegos en más de un 95 % dentro del centro de datos

- Funcionamiento en entornos virtualizados, en contenedores, locales, en la nube o híbridos

Conclusión

La microsegmentación no es un concepto nuevo, ya que existe desde hace varios años. Simplemente se ajusta a la tendencia del «Software Defined», que consiste en concebir y utilizar la infraestructura como si se tratara de un programa informático.

Independientemente de la solución que elijas, su implementación y gestión deben estar bien planificadas y adaptadas a tus necesidades. Sin embargo, es más que probable que todas las grandes infraestructuras se decanten por este tipo de solución en un futuro más o menos cercano.