Este año, una vez más, estuvimos presentes en la Toulouse Hacking Convention con un stand, un equipo de CTF y consultores invitados a asistir a las conferencias. Este es el caso de Mickaël, que comparte con vosotros sus impresiones sobre las ponencias que más le gustaron:

Máscaras y máscaras de la abstracción

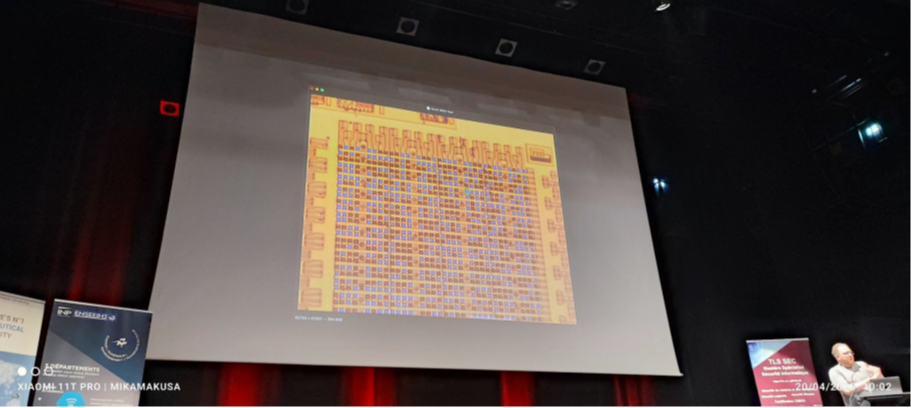

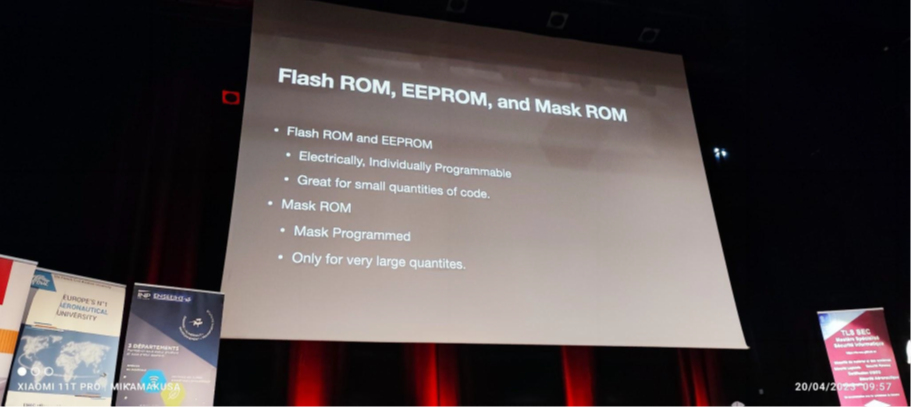

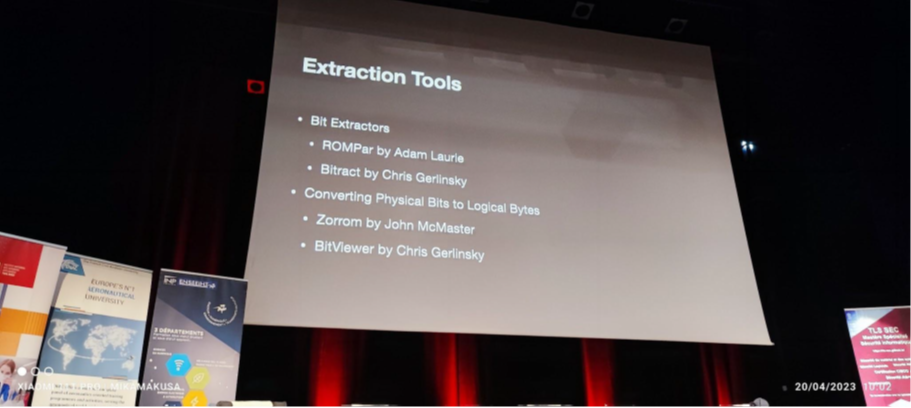

Para animar un poco el ambiente a primera hora de la mañana, Travis Goodspeed, un ingeniero de ingeniería inversa del este de Tennessee, nos ha explicado su método para fotografiar microchips, extraer los bits físicos y convertirlos en bytes… todo ello con la ayuda de diversos ácidos (fluorhídrico, nítrico, peroxinitric, sulfúrico), un microscopio y el software adecuado.

Por supuesto, no es recomendable imitarla, pero esta técnica de ingeniería inversa física es quizá la mejor forma de comprender las nuevas tecnologías en los niveles más básicos de abstracción… igual que los cartuchos de los videojuegos antiguos.

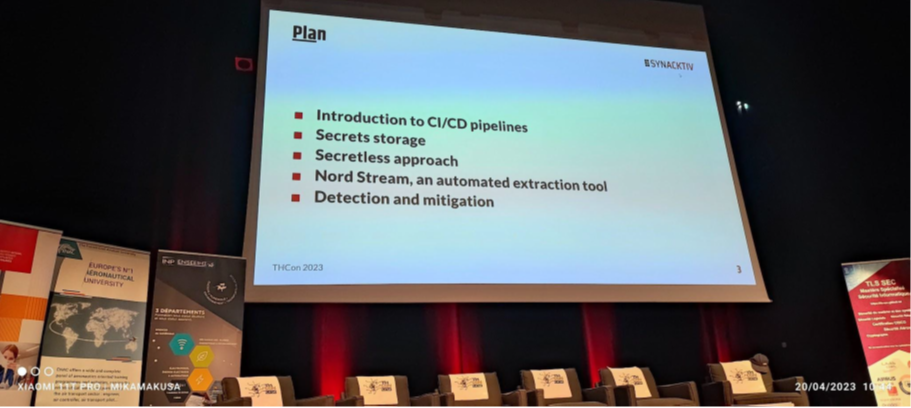

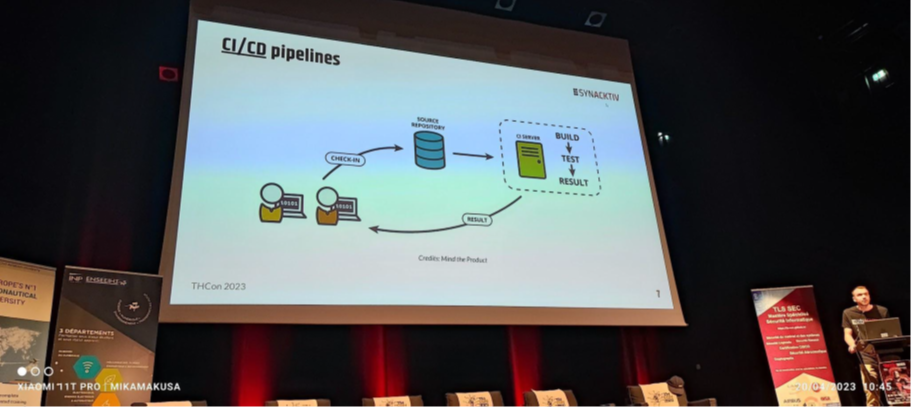

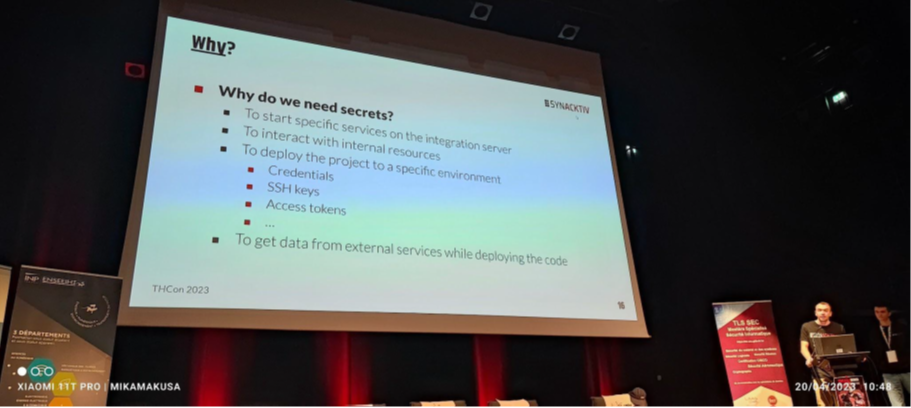

Automatización de la extracción de datos confidenciales almacenados en CI/CD

Théo Louis-Tisserand y Hugo Vincent han recordado la importancia de proteger adecuadamente la información confidencial, como los nombres de usuario y las contraseñas, al utilizar herramientas de CI/CD, y lo han demostrado con ejemplos concretos. Un enfoque lúdico que ilustra a la perfección los riesgos.

La información en cuestión circula por los procesos de integración y despliegue de forma extremadamente insegura, lo que facilita enormemente su extracción. En este sentido, también han desarrollado una herramienta que facilita la extracción de estos datos.

Al mismo tiempo, destacaron la importancia de utilizar tokens para garantizar la máxima seguridad en las comunicaciones entre aplicaciones y evitar incluir contraseñas en el código de la aplicación.

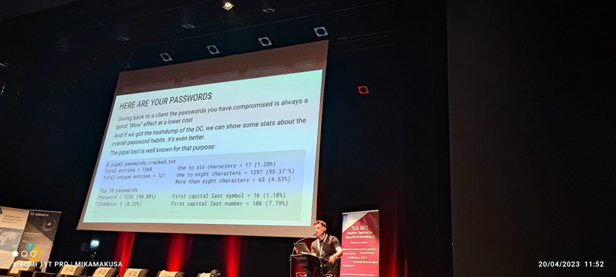

Descifrado de hash: la automatización impulsada por la pereza, 10 años después

O cómo, con ayuda de una herramienta programada por él mismo, David Soria nos presentó los diferentes tipos de contraseñas, desde las más sencillas hasta las más complejas, ya sean predecibles o no, fáciles de descifrar o que requieran técnicas o herramientas de un nivel bastante avanzado… Llegó incluso a programar su propia herramienta, que integra y combina prácticamente todas las estrategias de contraseñas para desvelar, sobre la marcha, un gran número de secretos. ¡Una demostración bastante impresionante!

Desde entonces, pone esta herramienta y sus conocimientos al servicio de las empresas que desean conocer las vulnerabilidades de su sistema de información.

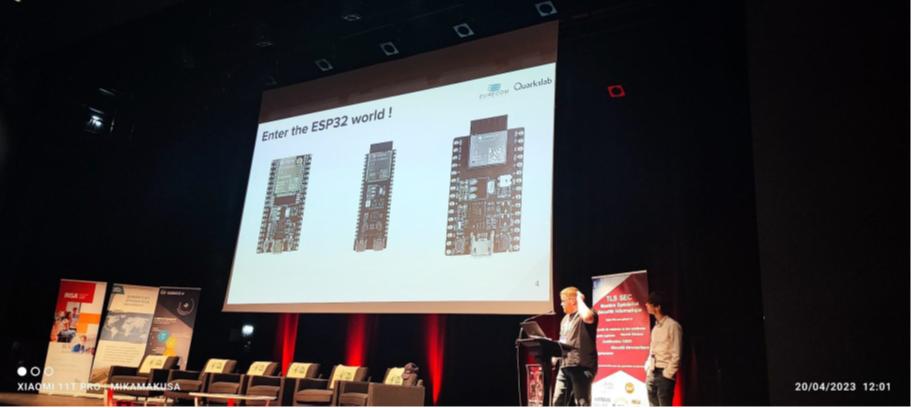

Weaponinzing: pilas de RF para ESP32

Al descubrirel ESP32, una serie de microcontroladores de tipo SoC que integran funciones de Bluetooth y wifi, Romain Cayre y Damien Cauquil se preguntaron también hasta dónde se podía llegar con ellos.

Por ejemplo, espiar o interceptar las comunicaciones Bluetooth, hacer que admita otros protocolos distintos a los previstos originalmente por el hardware, convertirlo en una herramienta de piratería informática… o muchas otras cosas «un poco exóticas».

Tras su intervención, la respuesta parece ser positiva: ¡en «buenas manos», este tipo de controlador es capaz de todo!

Hammerscope: Observación del consumo energético de la unidad de disco mediante Rowhammer

Directamente desde los laboratorios de Intel, el dúo israelí formado por Yaakov Cohen y Arie Haenel nos ha presentado Hammerscope, una técnica que permite medir el consumo energético de los módulos de RAM gracias a Rowhammer.

A modo de recordatorio, Rowhammer es una vulnerabilidad de hardware que afecta a gran parte de los sistemas modernos. A alto nivel y mediante determinados patrones de acceso a la memoria, un atacante puede insertar bits en ella sin siquiera escribirlos.

Para más información, consulte aquí: https://angelosk.github.io/Papers/2022/hammerscope.pdf

Por qué los ataques actuales contra los juegos en línea esconden más de lo que parece

Una de las conferencias menos técnicas de esta edición, pero sin embargo muy interesante, a cargo de Marc Dacier, quien repasa las dos principales técnicas de trampa en los videojuegos en línea. Nos explicó por qué son relativamente fáciles de poner en práctica y difíciles de contrarrestar, tanto para los jugadores como para los operadores de esos mismos juegos…

Seguridad de los vehículos definidos por software: retos, riesgos y ventajas

Gracias a su experiencia en Renault con los modelos de vehículos eléctricos, en los que la informática y la nube han ido cobrando cada vez más importancia, Redouane Soum analiza el auge del «vehículo definido por software» y cómo esta evolución conlleva también riesgos potenciales relacionados con la ciberseguridad de unos vehículos cada vez más conectados y, por consiguiente, con la seguridad de sus usuarios.

Mickaël Dangleterre

Arquitecto DevOps