Tras participar en el Hack 2023, asistir a numerosas conferencias y participar en algunos talleres, ha llegado el momento de hacer un pequeño balance de estas dos jornadas. Un balance elaborado por Didier ZANELLO y Mickaël DANGLETERRE, expertos de nuestra agencia de Nantes.

Cada edición de este evento cuenta con un programa intenso y apasionante:

- Participar en las distintas conferencias/reuniones informales,

- Participar en los distintos talleres

- Volver a ver a amigos y conocidos

- Intercambiar opiniones sobre los temas tratados en la conferencia

- Participar en el Bug Bounty, en los distintos retos, en el CTF, etc. (y seguro que me dejo algo)

En resumen, eso nos deja poco tiempo para dar una vuelta. Una vez más, la mayoría de las conferencias fueron interesantes, pero repasemos aquellas que nos llamaron especialmente la atención:

Dentro de Black Hat: Defendiendo una de las redes más hostiles del mundo

Esta interesante conferencia, moderada por Grifter, nos presentó los pasos a seguir para implementar y supervisar la red utilizada durante la conferencia Black Hat.

Tras presentarnos la arquitectura de la red que se ha implementado, Grfiter pasó al tema que nos interesa a todos: ¿qué ocurre realmente en esas conferencias?

La conferencia Black Hat es una de las más importantes del mundo en el ámbito de la ciberseguridad. Allí se dan cita todo tipo de personas (tanto buenas como malas) con objetivos, evidentemente, muy distintos. Algunos vienen para formarse, otros por las charlas, otros por los talleres, otros para hacer daño, etc... También se oyen muchos rumores que dicen que no hay que acudir a estas conferencias con el móvil, que hay que usar una VPN constantemente, etc...

Sin embargo, las reglas siguen siendo sencillas: todo lo que es ilegal sigue siendo ilegal, pero todo lo demás está permitido.¡Y ya está, se acabó!

No, es broma, pero eso permite ver cosas de todo tipo. Nos contaba que el equipo de supervisión veía tráfico de sniffing por todas partes, los distintos ataques presentados en los diversos talleres, dispositivos conectados de todo tipo durante sus intervenciones, pero también ataques reales, tanto en los equipos y redes internas como en redes externas, con la clara intención de causar daño.

En este último tipo de tráfico, el equipo del NOC/SOC de guardia intervenía, y bastaba con una simple intervención por su parte para neutralizar los elementos más peligrosos. De hecho, la supervisión logra identificar con precisión los equipos y los usuarios, lo que les permite actuar de forma selectiva contra las personas concretas. Además, todo lo que transita por la red queda registrado. Esto permite disuadir a los miembros más activos de que continúen con sus ataques cuando interviene el equipo de supervisión.

En cuanto a las anécdotas que nos contó y a los artilugios que encontró allí, hay de todo: memorias USB esparcidas por el suelo con contenido sospechoso, objetos conectados de todo tipo y fabricados de forma más o menos rudimentaria, etc... No nos damos cuenta de la gran diferencia de mentalidad que hay entre lo que ocurre en estas conferencias y lo que podemos conocer aquí en Francia o en otras conferencias.

Como él mismo nos ha explicado, el equipo de supervisión aprovecha los registros de logs para llevar a cabo acciones de concienciación en tiempo real, especialmente cuando detectan que se transmiten contraseñas, credenciales u otra información confidencial sin cifrar. Durante estas intervenciones, y de forma habitual, se hace necesario recordar las buenas prácticas (algo que él no dudó en recordar también durante su conferencia). Una vez más, y nunca está de más repetirlo, hay que tener siempre cuidado con nuestros datos.

Por último, contrariamente a lo que se podría pensar una vez más,el número de miembros del equipo de implementación y supervisión no es tan elevado para un evento de este tipo.

Para terminar, esta conferencia es sencillamente excelente y no puedo sino recomendaros que la veáis en diferido cuando esté disponible en el canal de YouTube de HZV.

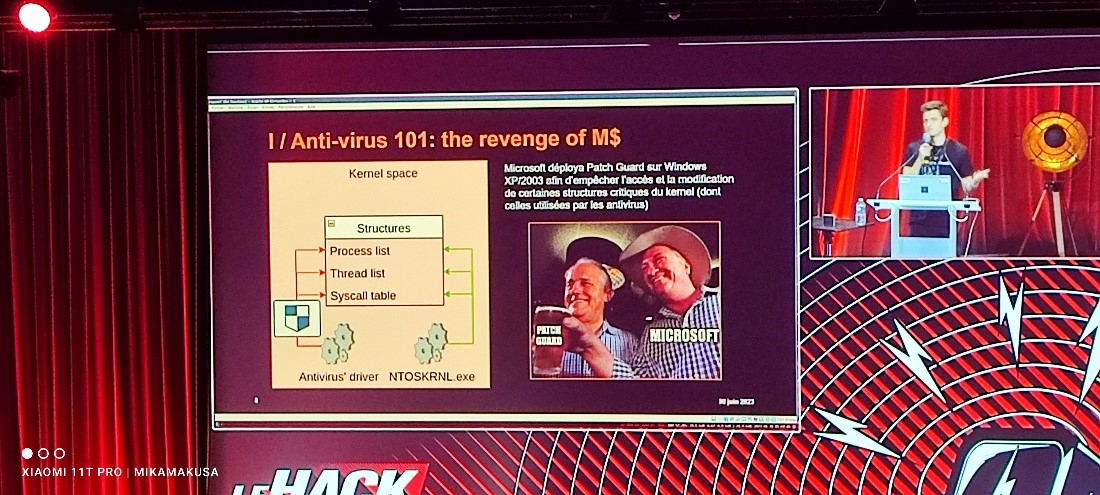

Del controlador de Windows al EDR

En esta charla, Aurelien CHALOT se centra en el funcionamiento de los antivirus. Durante su intervención, nos explica los recursos necesarios para interpretar las acciones de estos programas. La solución surgió de una funcionalidad del sistema operativo Windows denominada «Kernels Callbacks». Sin embargo, las empresas desarrolladoras de antivirus (McAfee, Symantec, Kaspersky, etc.) no siempre han facilitado las relaciones al trabajar codo con codo con Microsoft, tras el despliegue de PatchGuard (en Windows XP). De hecho, esto impedía el acceso y la modificación del núcleo... y, por lo tanto, el funcionamiento de los antivirus. Desde entonces,Microsoft ha propuesto una alternativa: el marco WDF (siglas de Windows Driver Framework), que incluye el Kernel Mode Driver Framework y el User Mode Driver Framework. El primero permite acceder a todas las funciones del núcleo, pero parece difícil de manejar y muy arriesgado (debido a posibles «kernel panic»), a diferencia del segundo.

Lambda Malware: la amenaza oculta en las hojas de cálculo de Excel

El dúo formado por Yonathan BAUM y Daniel WOLFMAN, dos investigadores en ciberseguridad que vinieron a ofrecernos una visión general de los tipos de malware que puede contener un archivo de Excel. Desde las macros hasta el uso de Lambdas, pasando por VBA y .NET con el ofuscamiento de información con el fin de ocultar una carga útil maliciosa. También nos obsequiaron con una pequeña demostración técnica de ¿Cómo puede un archivo de Excel que contiene malware eludir la detección antivirus?

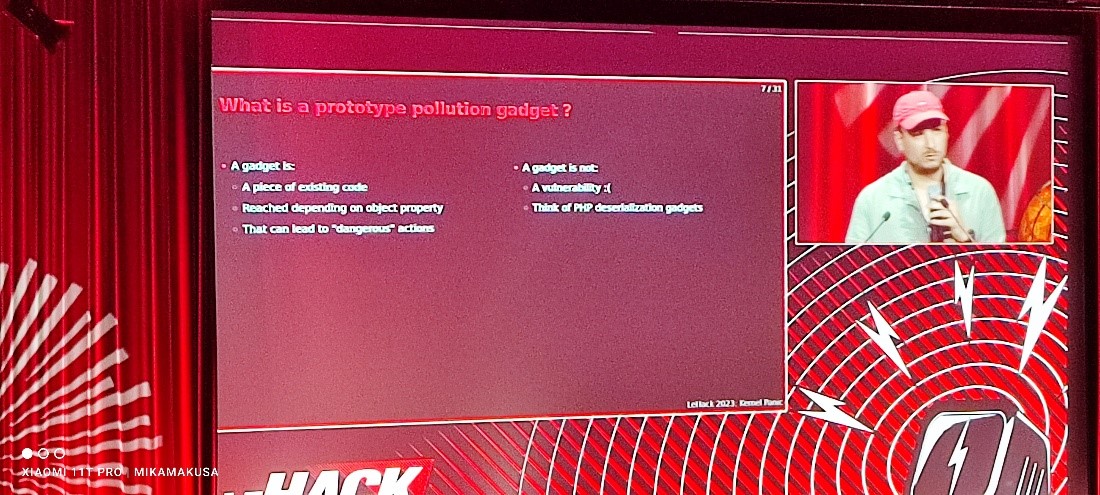

Prototipos contaminantes y dónde encontrarlos

En este caso, se trata de BitK, un embajador técnico, y de SakillR, un desarrollador de I+D, que vinieron a explicarnos qué son los prototipos en JavaScript y cómo encontrarlos de forma muy sencilla, incluso para los que no están familiarizados con el tema. También han demostrado cómo corromper esos mismos prototipos con fines maliciosos, con el fin de introducir propiedades inusuales en ciertos objetos que provocan un comportamiento inesperado y que, potencialmente, permiten al atacante ejecutar código arbitrario.

El objetivo real de esta intervención es, mediante el uso de una herramienta desarrollada por ellos mismos y para ellos mismos, ayudar a identificar los elementos potencialmente peligrosos mediante la instrumentación del código fuente a través de una demostración técnica centrada en algunas de las bibliotecas de JavaScript más utilizadas.

Intrusión en servidores por diversión y por dinero

La intervención de Damien CAUQUIL, de Virtualabs, es quizás la más... divertida... aunque quizá no sea la palabra adecuada para describir cómo sabotear un servidor web almacenando archivos en él... sin que el administrador a cargo del mismo se dé cuenta.

Por supuesto, no intentéis imitar esto en casa (¡sí, sí, como en la lucha libre!). Aunque podría ser ilegal, en realidad no es peligroso, ya que no afecta a los datos almacenados en el servidor en cuestión; no obstante, se lleva a cabo una demostración y se difunden buenas prácticas con el fin de evitar este tipo de situaciones.

ZFS: Los cazadores del archivo perdido

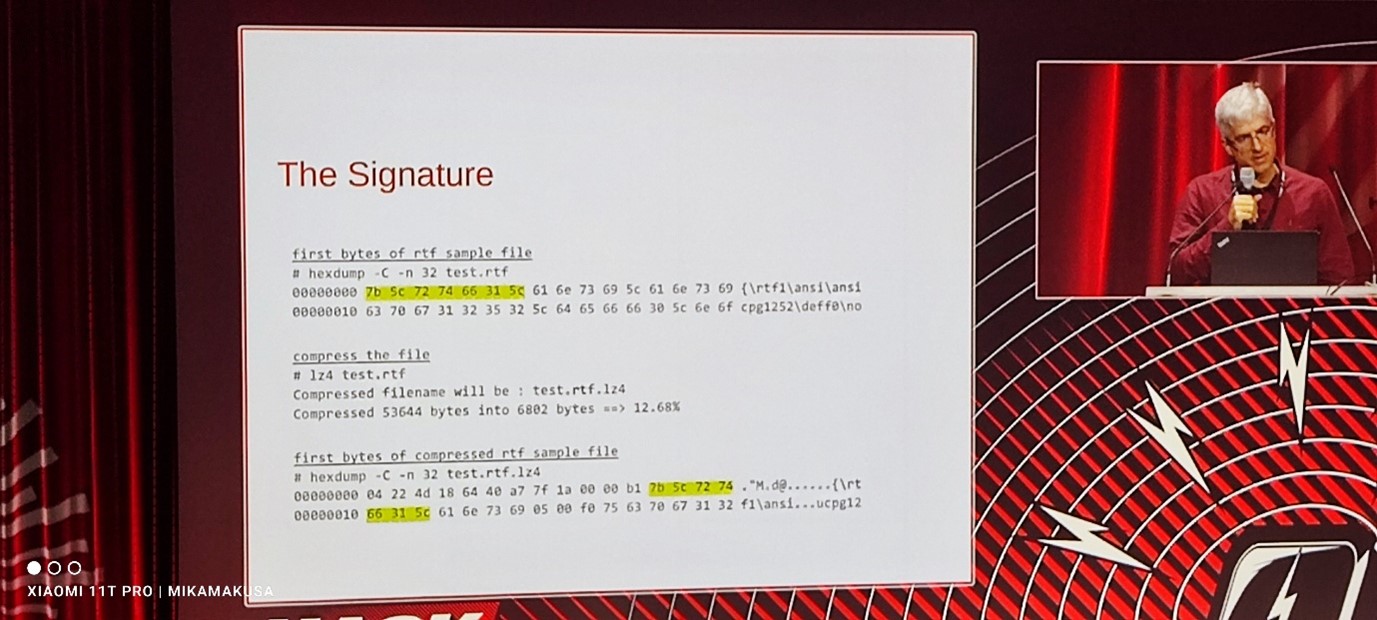

Nikolaos TSAPAKIS nos explica en esta charla cómo, tras querer tirar un viejo disco duro, intentó recuperar un archivo de la partición ZFS de dicho disco.

Tras crear una imagen del disco, empezó a buscar el archivo mediante su firma... hexadecimal (teniendo en cuenta la extensión y el tamaño del archivo) y, una vez encontrado el encabezado correcto, descomprimió el bloque de datos y volvió a escribir el archivo.

Todo ello mediante un script en Python. ¡Una conferencia realmente apasionante!

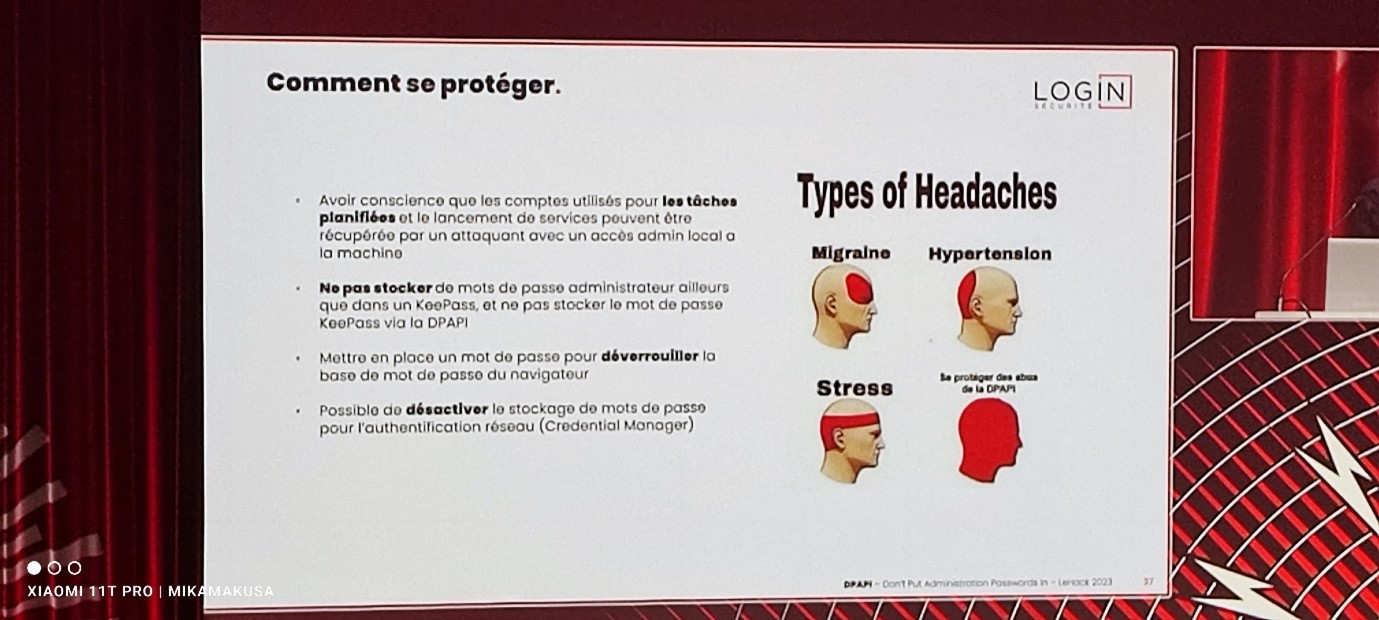

DPAPI - No introduzcas contraseñas de administrador

Thomas SEIGNEURET y Pierre-Alexandre VANDEWOESTYNE, ambos de Login Sécurité, vinieron a presentarnos DPAPI, una API de Windows puesta a disposición de los desarrolladores con el objetivo de almacenar los secretos de los usuarios para que estos no tengan que ocuparse de la parte criptográfica. Pero eso no es todo: desde una perspectiva de seguridad ofensiva, también nos explicaron y demostraron cómo un atacante puede aprovechar las posibles vulnerabilidades de esta API, al tiempo que explicaban las diferentes medidas de protección que se pueden implementar para limitar su explotación.

En conclusión, solo tenemos una recomendación que haceros: ¡no os perdáis este evento único! Conferencias, talleres, retos, el ambiente en general... ¡Encontraréis lo que buscáis y tendréis la oportunidad de conocer a gente increíble!