La gestión de riesgos forma parte hoy en día de la gestión de la seguridad de los sistemas de información (MSSI). Los riesgos cibernéticos, que se han convertido en un verdadero reto desde hace ya varios años, ya no pueden pasarse por alto, debido a las colosales repercusiones financieras que pueden acarrear para las organizaciones. Para ello, los equipos de seguridad informática y, en particular, los responsables de seguridad de los sistemas de información (RSSI) emplean todos los medios a su alcance para evaluar los riesgos.

En el ámbito de la gestión de riesgos, coexisten varias escuelas de pensamiento. Por un lado, la norma ISO 27005, una norma internacional que se ajusta a la norma de referencia en materia de gestión de riesgos: la ISO 31000[1]. Funciona según el principio de mejora continua, que se encuentra especialmente en la norma ISO 27001 y se desarrolla en torno al famoso Plan, Do, Check, Act ( PDCA)[2].

Por otro lado, está el método Ebios Risk Management ( Ebios RM), creado hace más de 25 años por la Agencia Nacional de Seguridad de los Sistemas de Información (ANSSI). Este método, 100 % «Made in France», goza de gran popularidad en Francia[3], pero le cuesta encontrar usuarios en el extranjero.

También existe el Método Armonizado de Análisis de Riesgos, conocido por sus siglas MEHARI. Esta otra norma fue desarrollada por el Club de la Seguridad de la Información de Francia (Clusif) por primera vez en 1996[4]. Más reciente que sus otros dos competidores mencionados anteriormente, esta norma está dirigida principalmente a organizaciones de menor tamaño, con un único centro, así como a una organización de los sistemas de información«centralizada[5]».

Pero entonces, ¿en qué se diferencian estas normas de gestión de riesgos? ¿Tienen alguna relación entre sí? ¿Cómo saber cuál de estas tres normas aplicar en la propia organización?

ISO 27005, Ebios, MEHARI… ¿De qué estamos hablando exactamente?

Aunque se pueden encontrar ciertas similitudes entre los tres estándares, sus orígenes y los contextos en los que se crearon no son en absoluto los mismos.

En cuanto a la norma ISO 27005, esta se deriva directamente de la norma ISO 27001. Funciona según el proceso de mejora continua y se presenta como un subproceso de esta última[6].

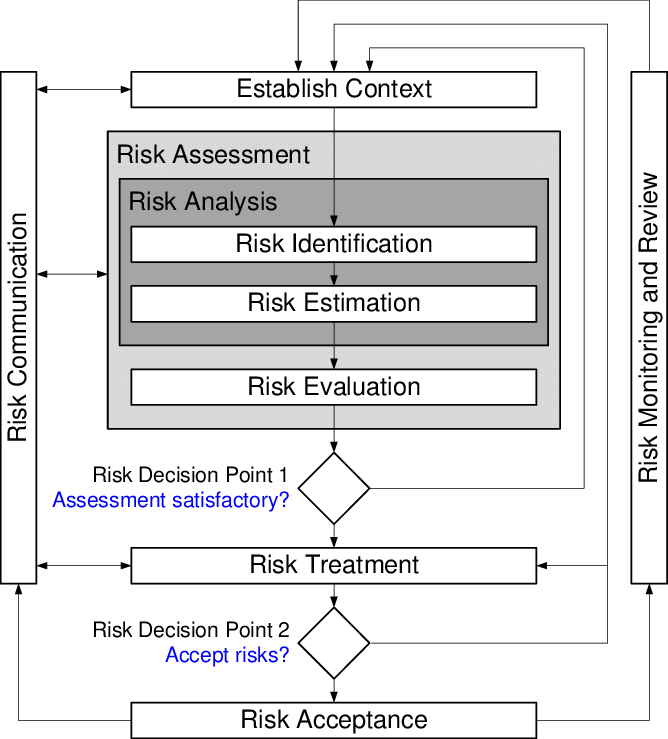

Las principales etapas de la norma ISO 27005 hacen referencia directa al proceso PDCA de la norma ISO 27001. Más allá de la coherencia necesaria entre el funcionamiento de ambas normas, esto también permite mejorar continuamente la gestión de riesgos dentro de la organización en cuestión.

El análisis de riesgos es, además, una de las etapas imprescindibles en el marco de la implantación de un sistema de gestión de la seguridad de la información (SGSI) en una organización. Este aspecto refuerza aún más la complementariedad inherente entre la norma ISO 27001 y la norma ISO 27005.

Esquema que detalla el proceso de un análisis de riesgos elaborado conforme a la norma ISO 27005

Fuente: https://www.researchgate.net/figure/ISO-IEC-27005-Risk-Management-Process-16_fig2_320821063

En cuanto aEbios RM, el contexto en el que se creó es totalmente diferente. Este método surgió en 1995[7] a través de la ANSSI, con un doble reto para la época: por un lado, esta creación se produjo solo cinco años después del lanzamiento oficial de la World Wide Web[8]. Por otro lado, se trataba de proponer un enfoque más iterativo que la norma ISO 27005«sin por ello proponer un método en sentido estricto», según el Club Ebios[9]. Hoy en día, este método se aplica mayoritariamente en Francia[10].

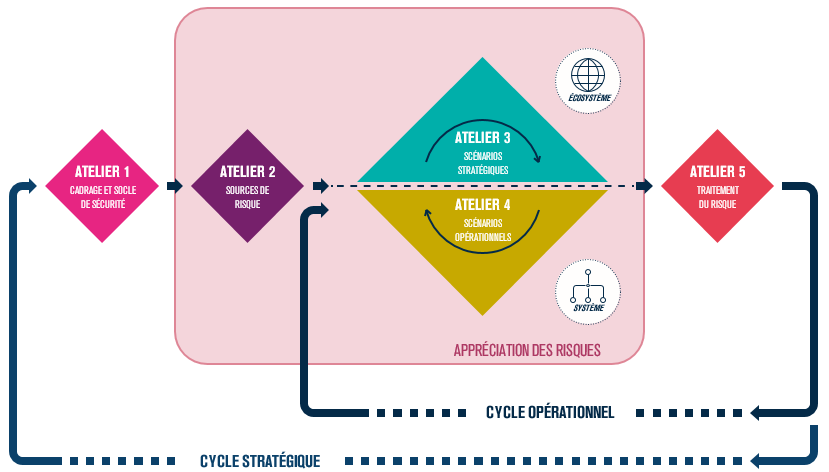

Compuesto por cinco talleres, este método propone un análisis de riesgos progresivo que permite comprender el ecosistema completo de la organización. Mediante la identificación de los valores de negocio, seguida de la elaboración de escenarios estratégicos y, posteriormente, operativos, y culminando con la fase de tratamiento de riesgos, Ebios RM tiene la ventaja de poder aplicarse en la gran mayoría de las organizaciones, al tiempo que garantiza una visión exhaustiva de los riesgos.

Presentación de los cinco talleres iterativos de Ebios RM

Fuente: https://www.all4tec.com/blog/guides/ebios-risk-manager/

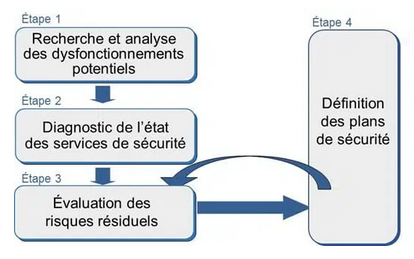

En la segunda mitad de la década de 1990 también surgió otra norma de gestión de riesgos: MEHARI. Al igual que Ebios RM, se trata de un método iterativo de gestión de riesgos que consta de cuatro etapas:

- Investigación y análisis de posibles fallos

- Diagnóstico del estado de los servicios de seguridad

- Evaluación de los riesgos residuales

- Definición de los planes de seguridad

Creada por el Clusif, esta norma no solo establece la identificación y evaluación de los riesgos, sino que también tiene por objeto«poner de relieve las medidas que permiten reducir los riesgos a un nivel aceptable[11]».

No obstante, esta norma también está estrechamente vinculada a las normas ISO. De hecho, según el propio Clusif, MEHARI está especialmente adaptada«a las empresas u organismos que desean una alineación completa de los servicios de seguridad con los controles de la norma ISO 27002:2013[12]».

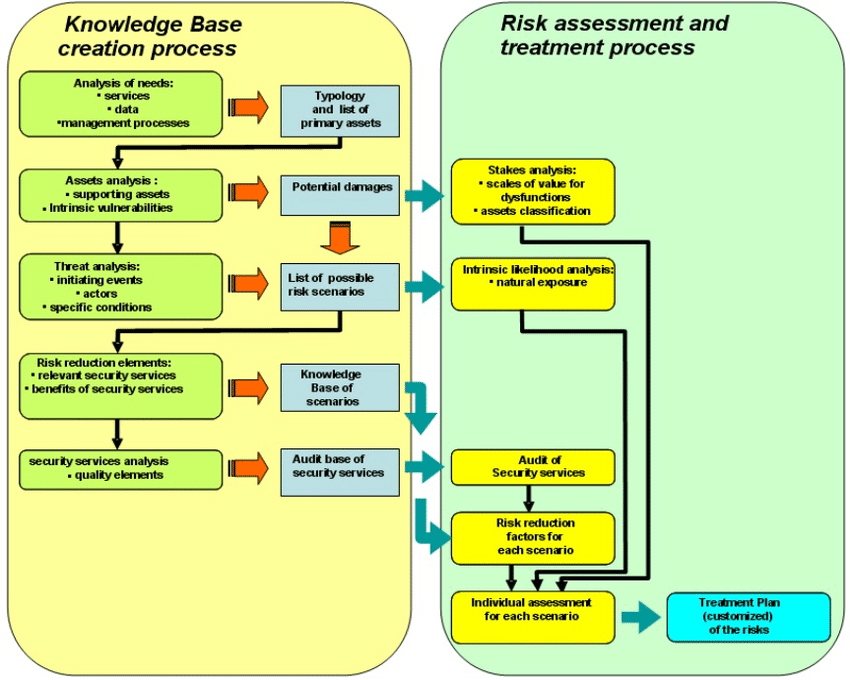

Iniciativa MEHARI

Fuente: https://www.researchgate.net/figure/The-MEHARI-Risk-Management-Process-Source-16_fig3_308887372

MEHARI

Esquema que representa el proceso iterativo de MEHARI

Al igual que sus otros dos estándares«competidores», MEHARI comienza con un análisis general de la actividad de la organización sobre la que se desea llevar a cabo el análisis de riesgos. Esta primera fase tiene, en particular, el objetivo de detectar posibles disfunciones que puedan tener consecuencias más o menos graves para el sistema de información de la organización.

Sin embargo, la segunda fase es muy diferente de la norma ISO 27005 ode Ebios RM, ya que consiste en un diagnóstico del estado de los dispositivos de seguridad de la empresa. A través de entrevistas con los distintos responsables de seguridad, tanto operativa como organizativa, permite evaluar el estado general del funcionamiento de las medidas de seguridad dentro del sistema de información.

Por último, las etapas 3 y 4 de MEHARI, estrechamente relacionadas entre sí, marcan el final del proceso, en primer lugar mediante el análisis de riesgos propiamente dicho, que se lleva a cabo de forma diferente a las demás normas mencionadas anteriormente. Además, este análisis es, ante todo, el resultado del diagnóstico de los dispositivos de seguridad considerados«deficientes»en la etapa 2 y, por lo tanto, de los planes de actuación que deben aplicarse para reducir dichos riesgos. Este es, de hecho, el objetivo de la cuarta etapa, que consiste en definir dichos planes de seguridad.

MEHARI se diferencia así de la norma ISO 27005 y deEbios RM en la forma de analizar los riesgos, así como en sus referencias. De hecho, mientras que la norma ISO 27005 está vinculada a la ISO 27001, MEHARI está vinculada a la ISO 27002. No obstante, su enfoque iterativo, compuesto por cuatro etapas, recuerda la estructura de Ebios RM.

Un funcionamiento y unas ventajas diferentes

Si estos tres marcos normativos son distintos, se debe sobre todo a que cada uno de ellos aborda la gestión de riesgos de manera diferente. Esta diferencia en la forma de abordar los riesgos cibernéticos explica, entre otras cosas, la elección de las organizaciones a la hora de recomendar uno de estos marcos en particular.

Por ejemplo, la norma ISO 27005 es utilizada casi sistemáticamente por las organizaciones que ya cuentan con la certificación ISO 27001. Esta elección se basa, ante todo, en una lógica de coherencia y continuidad por parte de los responsables de seguridad de la información (RSSI), quienes prefieren, legítimamente, permanecer en el entorno ISO para optimizar la seguridad de sus sistemas de información. Como hemos podido constatar, el proceso de gestión de riesgos cibernéticos descrito en la norma ISO 27005 encaja perfectamente en el ciclo Planificar-Hacer-Verificar-Actuar de su hermana mayor, la norma ISO 27001. Además, en el ámbito de la seguridad de los sistemas de información (SSI), las normas ISO 27000 son una referencia, lo que explica por qué muchos RSSI y organizaciones deciden recurrir a ellas, especialmente en lo que respecta a la gestión de riesgos cibernéticos.

Por su parte, Ebios RM ofrece un enfoque diferente de la gestión de riesgos cibernéticos. Su presentación y su desarrollo iterativo permiten, taller tras taller, tomar plena conciencia del ecosistema en el que operan los sistemas de información. Esta toma de conciencia del entorno, tanto externo como interno, que rodea los activos de la organización, permite al RSSI identificar fácilmente los escenarios de riesgo más importantes. Esta identificación, realizada y detallada —a través de escenarios estratégicos y operativos—, facilita así en gran medida la elección de las medidas que deben implementarse para reducir los riesgos identificados previamente.

En cuanto a MEHARI, este método innova en dos aspectos importantes. Por un lado, al igual que Ebios RM, se trata de un método iterativo. Así, se prevén varios talleres para comprender mejor el entorno de la organización. Por otro lado, MEHARI ofrece bases de conocimientos diferentes en función del tamaño de la organización objeto del análisis de riesgos. De este modo, el método se adapta automáticamente a las necesidades de la organización en cuanto a tamaño y plantilla. Estas bases de conocimientos están, además, en lo que respecta al tratamiento de los riesgos identificados, vinculadas a la norma ISO 27002.

Una diferencia de estatus entre las tres normas

Aunque Ebios RM es un método reconocido en Francia, le cuesta alcanzar un éxito similar en el extranjero. Cabe recordar que la norma ISO 27005 depende directamente de la Organización Internacional de Normalización (ISO) y de la Comisión Electrotécnica Internacional (CEI). Por lo tanto, ha sido elaborada por dos organismos privados independientes.

Por el contrario, Ebios RM fue creado por la ANSSI, la agencia gubernamental francesa encargada de la seguridad de los sistemas de información (SI). De hecho, este estándar está más estrechamente vinculado al ecosistema empresarial francés, lo que explica tanto su éxito de implantación en Francia como sus dificultades para expandirse a nivel internacional.

En cuanto a MEHARI, se trata de un caso distinto, ya que esta norma ha sido elaborada por Clusif, una«asociación dedicada a la promoción de la ciberseguridad, que agrupa a empresas y administraciones en torno al desarrollo de buenas prácticas para la seguridad digital[13]».Por lo tanto, no se trata ni de una agencia dependiente de un gobierno estatal, ni de un organismo normativo como la ISO o el CEI. Su marco de aplicación y/o implementación difiere aún más de los demás estándares citados anteriormente.

Pero al final, ¿quién gana?

La idea principal de este artículo y de estas comparaciones no es destacar un estándar por encima de otro ni menospreciarlos. El objetivo es más bien comprender cómo se han elaborado y en qué contextos. También es importante señalar las similitudes que pueden existir entre ellos, para entender por qué algunas organizaciones prefieren un estándar a otro.

En definitiva, lo fundamental es que cada organización pueda encontrar la norma que mejor se adapte a su funcionamiento interno y a sus propios objetivos en materia de seguridad de los sistemas de información. Dadas las nuevas amenazas que se ciernen sobre las empresas y las enormes repercusiones que pueden acarrear, especialmente en el ámbito financiero, lo esencial sigue siendo que la alta dirección sea consciente de este entorno hostil para proteger sus activos más importantes.

Ya se trate de la norma ISO 27005,de Ebios RM o de MEHARI, estas tres normas se han elaborado con el fin de responder de la manera más eficaz posible a los retos que plantean hoy en día las ciberamenazas.

En términos más generales, estas tres normas, aunque diferentes, se basan en una misma lógica que se puede encontrar en cada una de ellas, a saber: una primera parte dedicada a establecer el contexto dentro de la organización, seguida de una segunda etapa que permite identificar los riesgos asociados a dicho contexto, así como a la elaboración de escenarios de riesgo, que posteriormente se evaluarán y clasificarán en una tercera etapa. Por último, una cuarta y última etapa permite poner en marcha un plan de gestión de riesgos con el fin de reducir aquellos que son más probables y/o que tienen un mayor impacto para la organización.

Por último, también hay que tener en cuenta que estas tres normas están sujetas a cambios en los próximos años, con el fin de adaptarse continuamente a las necesidades de las organizaciones en materia de gestión de riesgos cibernéticos. Por lo tanto, sería conveniente volver a comparar estas tres normas, para poder analizar las posibles repercusiones de dichos cambios en la forma en que las organizaciones las adoptan.

[1] https://www.isit.fr/fr/article/quel-est-le-lien-entre-ebios-rm-la-norme-iso-27005.php

[2] https://www.c-risk.com/fr/blog/iso-27005

[3] https://www.isit.fr/fr/article/quel-est-le-lien-entre-ebios-rm-la-norme-iso-27005.php

[4] https://clusif.fr/services/management-des-risques/les-versions-de-mehari/mehari-standard/

[5] https://clusif.fr/services/management-des-risques/les-versions-de-mehari/mehari-standard/

[6] https://www.skills4all.com/cybersecurite-tout-ce-que-vous-devez-savoir-sur-la-norme-iso-27005-risk-manager/

[7] https://cyber.gouv.fr/la-methode-ebios-risk-manager

[8] https://www.bercynumerique.finances.gouv.fr/breve-histoire-du-web

[9] https://club-ebios.org/site/category/origine/

[10] https://www.isit.fr/fr/article/quel-est-le-lien-entre-ebios-rm-la-norme-iso-27005.php

[11] https://clusif.fr/services/management-des-risques/les-fondamentaux-de-mehari/

[12] https://clusif.fr/services/management-des-risques/les-versions-de-mehari/mehari-standard/

[13] https://clusif.fr/le-clusif/