EASM, siglas de External Attack Surface Management (gestión de la superficie de ataque externa), es un servicio que permite simular la perspectiva de un atacante externo y toda la información pública que este puede recopilar para preparar un ataque contra su infraestructura. He ayudado a un cliente (una mediana empresa que está empezando a modernizar su ciberseguridad) a implementarlo. Estas son mis conclusiones:

Oportunidad

El objetivo de mi misión no era EASM, pero al hablar con el director de seguridad de la información (RSSI), se puso de manifiesto que la empresa, al contar con varias marcas, tenía problemas para gestionar su presencia y controlar su exposición en Internet. Entonces le hablé de Defender EASM, ya que estaban en proceso de migrar a Azure.

Tras explicarle que la solución era gratuita durante 30 días y que su implementación requería pocos recursos, se puso en marcha la prueba de concepto.

Preparación

Una vez creado un recurso EASM —una operación muy sencilla—, hay que generar una semilla y, a partir de ahí, EASM funciona de forma autónoma.

Este archivo de configuración contiene tus nombres de dominio, tus nombres de host y tus rangos de direcciones IP públicas. Con esta información, EASM consultará semanalmente diversas fuentes de información (servidores DNS, bases de datos públicas).

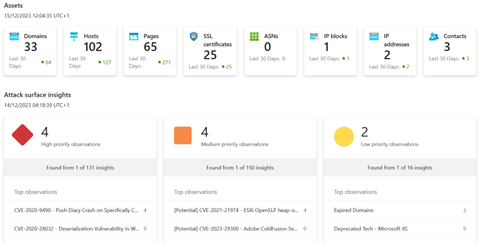

El análisis inicial tarda entre 24 y 48 horas. Transcurrido ese tiempo, se obtiene este resultado:

Esto nos proporciona, por tanto, información sobre:

- Ámbitos externos

- Anfitriones

- Páginas

- Certificado SSL

- ASN (número de sistema autónomo, utilizado en el contexto del BGP)

- Rango de direcciones IP

- IP

- Contacto

La mayoría de los datos proceden de los servidores DNS. Por ejemplo, en «contacto» aparecen las personas que figuran en el WhoIs.

Esto permite garantizar que solo queden las personas que siguen trabajando para la organización.

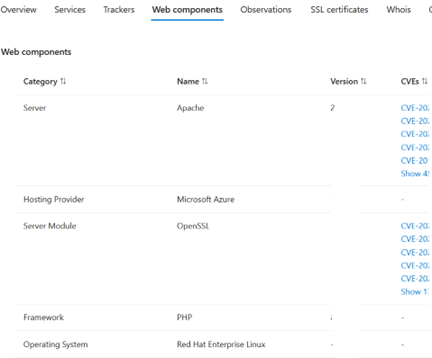

Ejemplo de información para un host: esto nos indica que algunos programas presentan vulnerabilidades CVE

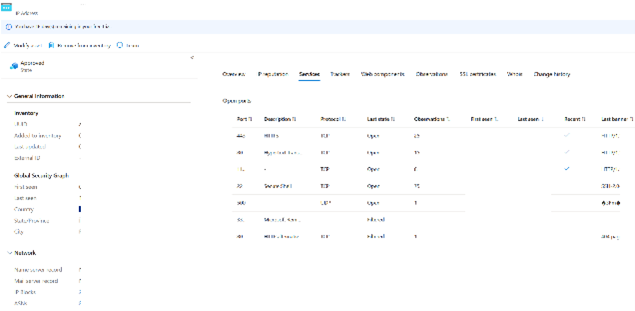

Ejemplo de información que se puede obtener de una dirección IP mediante un escaneo de puertos abiertos:

Aspecto a tener en cuenta

La herramienta recopila información basándose en tu semilla. Si el nombre de tu organización es muy común, es posible que haya muchos resultados. En ese caso, hay que filtrarlos. Se nos cobra en función del número de objetos encontrados: 0,011 € por recurso al día (4 € al año) a fecha de 15/12/2023, lo que dificulta la priorización de las vulnerabilidades detectadas.

Una vez completado el primer escaneo, hay que realizar una selección para asegurarse de que solo se incluyen los recursos de la propia organización (también se puede configurar la lista de semillas para excluir rangos de IP y nombres de dominio que no tengan relación).

No parece haber ningún control sobre la semilla que se utiliza. Un atacante podría aprovecharla para cartografiar con precisión un objetivo potencial (algo que ya es posible con otras herramientas).

Ventajas para el cliente

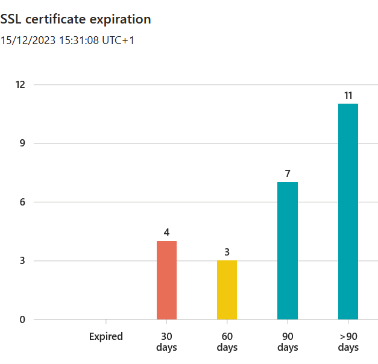

- Sustitución de la herramienta de gestión de certificados: EASM proporciona una lista de los certificados externos con su fecha de caducidad:

Al conectar EASM con Log Analytics y Sentinel, se generan alertas que se envían a los equipos responsables. Esto permite prescindir de la herramienta de gestión interna, en la que el registro es manual y a menudo se olvida.

- Mejor visibilidad y control de su presencia en Internet (nombre de dominio olvidado y facturado...)

- Contextualización de las alertas en relación con diferentes marcos de referencia:

- La sección sobre el RGPD aborda los métodos de autenticación, las cookies con una duración superior a un año y las cookies de terceros

- OWASP Top 10 y CWE Top 25 clasifican las vulnerabilidades según estos repertorios

- La CISA (Agencia de Seguridad Cibernética y de Infraestructuras) es la más útil para establecer prioridades, ya que señala las vulnerabilidades que se están explotando activamente

Cabe señalar que, aunque la interfaz incluye mucha información sobre las vulnerabilidades y sus soluciones correspondientes, una persona con experiencia en la gestión de vulnerabilidades sabrá sacar el máximo partido al servicio.

Una vez realizado el primer análisis y aplicadas las correcciones más urgentes, el producto puede parecer superfluo para una organización que no tenga una gran presencia en la web. Se decidió mantener una semilla activa de forma permanente para recuperar los certificados (caso de uso mencionado anteriormente) y, cada seis meses, crear un nuevo recurso EASM (para aprovechar los 30 días gratuitos) y realizar un análisis completo. El precio para una infraestructura de gran tamaño puede ser elevado; los elementos facturados son los hosts, los dominios y las direcciones IP.

Rex para una gran organización

Otro cliente (una multinacional) tenía dificultades para controlar sus repositorios de URL y los CSP que los alojaban. La solución Defender también demostró su eficacia en este caso mediante una clasificación de los hosts por CSP. La detección del «Shadow IT» también puede formar parte del ámbito de aplicación. Cabe destacar que la herramienta consigue identificar hosts cuya URL no incluye el nombre de la organización gracias al análisis de los registros DNS.

Esto permite tener una visión muy clara de los servicios existentes (y, a veces, olvidados).

Mi conclusión

Si ya es cliente de Azure, la solución destaca por su facilidad de implementación. Su uso diario requiere contar con personal formado en la gestión de vulnerabilidades para priorizar y gestionar de la mejor manera posible los avisos recibidos. También es necesario dedicar tiempo a validar el inventario para evitar una factura elevada.

La posibilidad de disponer de 30 días gratis al crear un recurso te permite probarlo «a ver qué tal» y así determinar si la solución se adapta a tu organización o no.

Existen otras soluciones para el EASM (FalconSurface de CrowdStrike, Cortex Xpanse de Palo Alto, etc.). Esta funcionalidad es esencial para los equipos de CTI o de gestión de vulnerabilidades y permite detectar una puerta de entrada que podría utilizar un atacante.

Matthieu GAILLARD-MIDOL

Responsable de SecOps y CloudSec