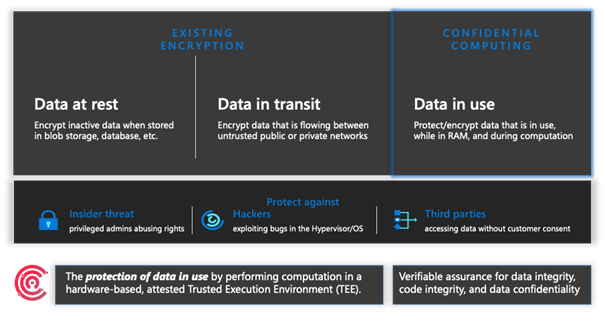

Antes de hablar de las máquinas virtuales confidenciales, hablemos de la informática confidencial. La informática confidencial es un término industrial definido por el Consorcio de Informática Confidencial (CCC), que forma parte de la Fundación Linux. Se dedica a la definición y la promoción de la informática confidencial.

El CCC define la informática confidencial de la siguiente manera:

«Protección de los datos en uso mediante la realización de cálculos en un entorno de ejecución de confianza (TEE) basado en hardware certificado.» (TEE = Trusted Execution Environment)

Estos TEE impiden el acceso o la modificación no autorizados de las aplicaciones y los datos durante el procesamiento, lo que garantiza la protección constante de los datos. Los TEE constituyen un entorno certificado que garantiza la integridad de los datos, su confidencialidad y la integridad del código.

Ningún código externo al TEE puede leer ni alterar los datos que se encuentran dentro del TEE. El modelo de amenazas de la informática confidencial tiene por objeto eliminar o reducir la capacidad de un operador de servicios en la nube u otros agentes del ámbito del inquilino para acceder al código y a los datos durante su ejecución.

Ahora hablemos de las máquinas virtuales confidenciales en Azure. El objetivo de este artículo es presentaros este servicio de Azure, dirigido a empresas con requisitos muy exigentes en materia de seguridad.

Desde hace algún tiempo, han aparecido las máquinas virtuales confidenciales en Azure, y Microsoft no deja de mejorarlas constantemente.

¿Qué es una máquina virtual confidencial de Azure?

Una máquina virtual confidencial es una máquina virtual que utiliza tecnología de cifrado basada en hardware para garantizar un alto nivel de confidencialidad de los datos en ejecución. Estas máquinas virtuales confidenciales permiten ejecutar cargas de trabajo sensibles.

Las ventajas de utilizar máquinas virtuales confidenciales

- Cifrado basado en hardware (SGX):

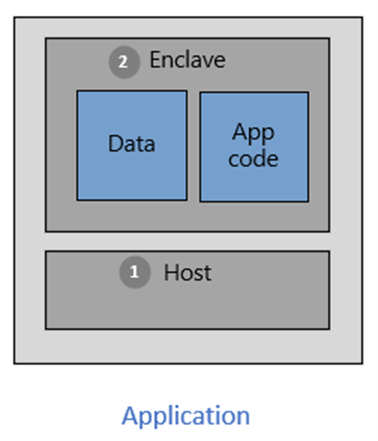

Las máquinas virtuales confidenciales aprovechan la tecnología Intel Software Guard Extensions (SGX) para proporcionar un entorno seguro en el que los datos sensibles pueden procesarse de forma confidencial. SGX permite aislar zonas de memoria, creando así «enclaves seguros» donde los datos pueden procesarse sin quedar expuestos a otras partes de la máquina virtual o del sistema anfitrión.

Ejemplo:

En este ejemplo:

- Elhost es el componente «no autorizado». Su aplicación de enclave se ejecuta en el host. El host es un entorno no autorizado. Cuando se implementa código de enclave en el host, este no puede acceder a dicho código.

- Elenclave es un componente «aprobado». El código de la aplicación, así como sus datos almacenados en caché y su memoria, se ejecutan en el enclave. El entorno del enclave protege tus secretos y datos confidenciales. Asegúrate de que tus cálculos seguros se realicen en un enclave.

- Aislamiento de las claves de cifrado:

Las claves de cifrado utilizadas por las máquinas virtuales confidenciales se almacenan y procesan de forma segura dentro de los enclaves SGX, lo que impide el acceso no autorizado incluso por parte de los administradores del sistema. Esto refuerza la seguridad de las operaciones de cifrado y descifrado.

- Protección contra ataques físicos:

Las máquinas virtuales confidenciales están diseñadas para resistir ataques físicos, como el acceso directo a la memoria física. Los datos que se encuentran dentro de los enclaves SGX permanecen protegidos incluso en caso de acceso físico a la máquina subyacente.

Y muchos otros más, como:

- Estrategias de certificación personalizables para garantizar la conformidad del host antes de la implementación

- Cifrado del disco del sistema operativo confidencial basado en la nube antes del primer arranque

- Claves de cifrado de máquinas virtuales que la plataforma o el cliente posee y gestiona

- Liberación segura de claves mediante un enlace cifrado entre la certificación satisfactoria de la plataforma y las claves de cifrado de la máquina virtual

- Instancia de módulo de plataforma segura (TPM) virtual dedicada para la certificación y la protección de claves y secretos en la máquina virtual

- Función de arranque seguro similar al inicio fiable para máquinas virtuales de Azure

Límites

Las máquinas virtuales no admiten la aceleración de red, lo que las excluye también del cifrado de las VNET (la aceleración es un requisito previo).

Algunos servicios no son compatibles: Backup y Site Recovery. Por lo tanto, es necesario prever una copia de seguridad específica.

Las máquinas virtuales confidenciales admiten los siguientes tamaños de máquina virtual:

- Uso general sin disco local: serie DCasv5, serie DCesv5

- Uso general con disco local: serie DCadsv5, serie DCedsv5

- Memoria optimizada sin disco local: serie ECasv5, serie ECesv5

- Memoria optimizada sin disco local: serie ECadsv5, serie ECedsv5

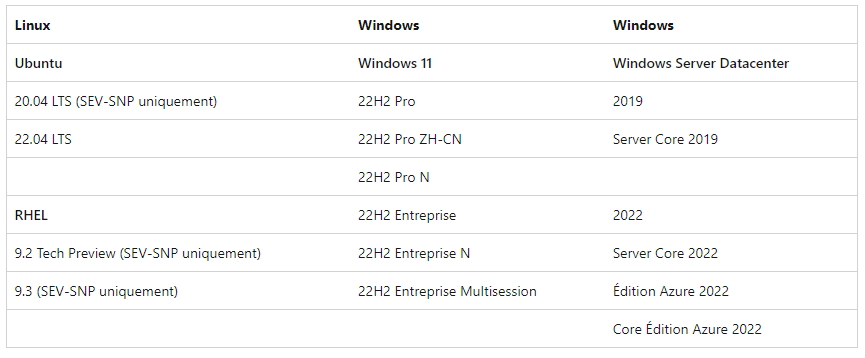

Las máquinas virtuales confidenciales son compatibles con los siguientes sistemas operativos:

Conclusión

Las máquinas virtuales confidenciales de Azure ofrecen una solución sólida para cumplir con los requisitos de confidencialidad y protección de datos en la nube.

Gracias a la tecnología SGX, Azure refuerza la seguridad de las cargas de trabajo confidenciales, lo que abre nuevas posibilidades para la ejecución segura de servicios y aplicaciones en la nube.

Este avance contribuye a reforzar la confianza de las empresas y los usuarios en el uso de los servicios en la nube, al tiempo que ofrece un alto nivel de confidencialidad para sus datos sensibles.

Al adoptar las máquinas virtuales confidenciales de Azure, las organizaciones pueden beneficiarse de un enfoque más seguro para el tratamiento de la información confidencial, lo que contribuye a la protección de la privacidad y al cumplimiento de las normativas en materia de seguridad de los datos.

Para profundizar en el tema... Máquinas virtuales confidenciales de Azure frente a AWS Nitro Enclaves

Estos dos servicios en la nube son muy similares: tanto Azure VM Confidential como AWS Nitro Enclaves se centran en la seguridad, pero las certificaciones y las garantías de cumplimiento pueden variar. Es importante comprobar las certificaciones específicas para cumplir con los requisitos de la organización.

Azure VM Confidential se integra de forma natural en el ecosistema de Azure, mientras que Nitro Enclaves se integra en el ecosistema de AWS. La elección entre ambas opciones puede depender del conjunto de herramientas y servicios que ya utilice una organización.

En resumen, no hay una gran diferencia entre estas dos soluciones; todo dependerá básicamente de tus necesidades y de lo que ya utilices en la nube.

Nicolas VACCARO

Ingeniero de nube