La gestión de identidades, y en particular la gestión de accesos relacionada con ella, se ha convertido en un reto fundamental en el panorama digital actual. Las empresas buscan soluciones sólidas que combinen seguridad y cumplimiento normativo, al tiempo que simplifican los procesos.

Entre las soluciones que han surgido, Sign&Gode Ilex destaca por su innovadora experiencia de usuario. ¡Exploremos juntos cómo funciona Sign&Go y comparémoslo con otras herramientas del mercado!

¿Qué es Sign&Go de Ilex?

Sign&Go de Ilex, rebautizada desde entonces como Ilex Access Management Solution, es una solución francesa de SSO (inicio de sesión único). Aunque en un principio era una empresa independiente, desde finales de 2021 pertenece al grupo Inetum.

A modo de recordatorio, el SSO es un mecanismo que permite simplificar el acceso de los usuarios. El usuario solo tiene que autenticarse una vez, a través de la herramienta de federación de identidades (FI) —en este caso, Sign&Go—, para acceder a todas las aplicaciones configuradas en la FI sin necesidad de volver a iniciar sesión.

Esta herramienta multimódulo permite satisfacer las diferentes necesidades de una empresa en cuanto a:

- SSO web

- SSO corporativo

- SSO móvil

- Federación de identidad

Gracias a su arquitectura y a sus funciones de auditoría y administración centralizadas, esta solución, de rápida implementación, permite a los usuarios autenticarse de múltiples formas en numerosos dispositivos:

- Ordenador

- Portátil

- Aplicación web

- Cliente pesado, Fido2, etc…

Solución OnPremise: los servidores y servicios de Sign&Go se alojan dentro del sistema de información de la empresa que los utiliza.

Sign&Go, Ping y Okta

Para comprender mejor la posición de Sign&Go en el mercado, podemos compararlo con otros actores importantes del mercado de las herramientas de SSO.

Primer ejemplo: Okta

- Okta es una solución SaaS que ya no necesita presentación. Ofrece una puesta en marcha rápida y sencilla que permite resolver numerosos problemas.

- Más equilibrada y eficaz que Sign&Go, permite gestionar el acceso de los usuarios a las distintas aplicaciones desde cualquier dispositivo (móvil, ordenador, tableta).

- Su uso no requiere ningún script para funcionar, pero permite realizar personalizaciones. Se trata de conectores para cada aplicación, según las necesidades.

La principal diferencia entre Okta y Sign&Go radica en que este último es totalmente personalizable (mediante scripts). Esto permite satisfacer todas las necesidades específicas en materia de autenticación fuerte, gestión de certificados y federación de identidades.

Las empresas del sector bancario, que tienen unos requisitos muy estrictos en materia de seguridad de acceso y cumplimiento normativo, tienen esta necesidad de personalización, por ejemplo.

En la práctica, Sign&Go permite todo tipo de casos de uso, pero hay que tener en cuenta que hay que necesitarlo:

- Es posible obligar al usuario a utilizar la notificación móvil para iniciar sesión en Windows o incluso mantener una autenticación de alto nivel en un equipo (mediante huella dactilar o notificación móvil) sin que este tenga que introducir sus contraseñas.

- Para personalizar una respuesta SAMLv2 de Sign&Go destinada a una aplicación y añadir reclamaciones o información, puede ser necesario utilizar un script cuando basta con una simple configuración en Okta. Sin embargo, esto permite realizar cualquier proceso o tarea (interacción con directorios, otras aplicaciones o esquemas, etc.) sobre los datos antes de enviarlos.

Segundo ejemplo: Ping

- Como solución local, Ping puede equipararse a Okta en cuanto a funcionalidades y facilidad de configuración.

- Al igual que Sign&Go, Ping permite gestionar las autenticaciones en todo tipo de dispositivos. No obstante, es imprescindible contar con la otra solución de Ping, Ping ID, una solución SaaS.

La principal diferencia es que se necesitan no una, sino dos soluciones de Ping para obtener las mismas funciones que Sign&Go. No obstante, cabe señalar que las funciones que ofrece Ping abarcan un abanico más amplio que las de Sign&Go y que estas son mucho más operativas y fáciles de configurar.

¡Las necesidades y el presupuesto serán factores decisivos a la hora de elegir la aplicación para tu empresa!

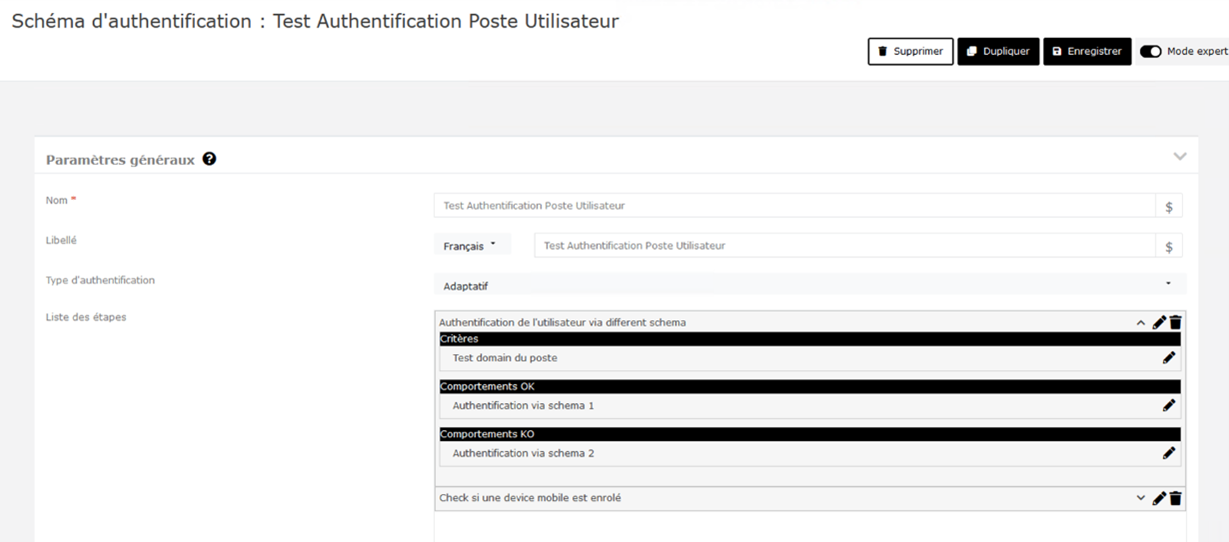

Esquema de autenticación: inicio de sesión en Windows

En este ejemplo, hemos creado un esquema para gestionar la autenticación de usuarios. Se trata de un esquema denominado «adaptativo», ya que podemos definir , para cada paso del esquema y en función de nuestros criterios, el comportamiento que se seguirá si dichos criterios se cumplen o no(cada criterio puede programarse mediante scripts, desde el filtrado de direcciones IP hasta los agentes de las aplicaciones web o incluso el agente de un navegador).

Nuestro primer paso consiste en verificar el dominio que utiliza el usuario para iniciar sesión en su ordenador.

- Si el dominio es el que hemos definido en nuestro criterio, se redirigirá al usuario al esquema de autenticación 1 (por ejemplo, autenticación mediante huella dactilar).

- De lo contrario, se le redirigirá al método de autenticación 2 (por ejemplo, la autenticación mediante una llave Fido2).

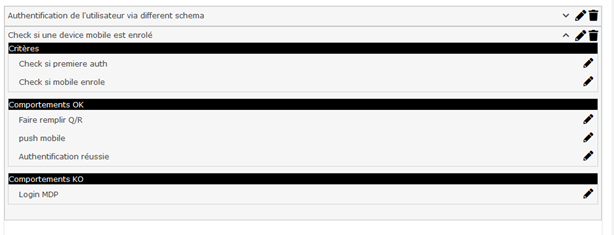

Una vez superado este problema, el siguiente paso consiste en comprobar si:

- El usuario de un móvil registrado

- El usuario ya ha iniciado sesión en este equipo

Si es así, podemos, por ejemplo, pedirle que rellene sus preguntas y respuestas (que se utilizan para recuperar la contraseña en caso de que la olvide) y, a continuación, hacer que se autentique mediante una notificación push (en la aplicación Sign&Go Authenticator).

Una vez que se haya validado, se iniciará su sesión.

Si el usuario ya ha iniciado sesión en el equipo, podemos redirigirlo a una pantalla de inicio de sesión con nombre de usuario y contraseña.

Una vez introducida esta información, se iniciará su sesión.

Cada criterio y cada paso de este esquema se pueden programar mediante scripts para personalizar por completo el esquema y los procesos que tienen lugar tras la autenticación del usuario.

Sign&Go: una herramienta flexible y totalmente personalizable, pero compleja

Las ventajas de Sign&Go

La autenticación por puesto es compatible sin necesidad de módulos adicionales:

- Esto significa que el usuario que inicia sesión en Windows en su ordenador puede ser configurado y controlado por Sign&Go

- En función de las necesidades de la empresa (autenticación fuerte, simple, notificación móvil con Sign&Go Authenticator, huella dactilar o llave FIDO2 con Yubikey)

Sign&Go permite gestionar las autenticaciones en todo tipo de dispositivos que pueda utilizar un usuario:

- Mediante diagramas (que son flujos de trabajo) personalizables y programables, cada autenticación de usuario puede ser diferente y estar sujeta a múltiples condiciones, dependiendo de si se trata de una autenticación desde un ordenador, un dispositivo móvil, la web, etc.

- Las condiciones ofrecidas permiten cumplir con todos los requisitos en materia de seguridad y cumplimiento normativo

La herramienta utiliza un lenguaje propio, similar a JavaScript, que permite programar todos los módulos disponibles:

- Las configuraciones SAMLv2, OAuth, OIDC e incluso WSFed pueden programarse íntegramente para cada conexión

- Cada esquema se puede programar por completo

Sign&Go, aunque es una solución internacional, es de origen francés, está atenta a las necesidades de los usuarios y en constante evolución: se lanzan numerosas versiones y parches correctivos.

Conclusión

En conclusión, Sign&Go es una herramienta de gestión de accesos muy eficaz, que ofrece una personalización avanzada y una mayor seguridad.

En su proyecto, a la hora de analizar qué herramienta utilizar, la elección entre Sign&Go, Okta y Ping debe basarse en las necesidades específicas, el presupuesto y el entorno del proyecto.

Mientras que Sign&Go garantiza una mayor seguridad gracias a su amplia personalización, Okta y Ping ofrecen una mayor facilidad de uso. Por lo tanto, la elección de la herramienta más adecuada dependerá del equilibrio entre las funcionalidades, la seguridad y la facilidad de implementación que requiera cada caso de uso.

Paul BRESNU

Consultor de ciberseguridad