La dependencia de nuestras actividades administrativas, económicas, políticas y militares de la tecnología digital ya no es hoy en día una cuestión de orden moral o filosófico, sino un hecho. Partiendo de esta constatación, su exposición a las amenazas informáticas nunca ha sido tan preocupante, y lo será aún más en el futuro. Se impone, pues, una conclusión de sentido común: cuando los retos cibernéticos afectan a la integridad de un Estado o de un conjunto de Estados, la seguridad de estos sistemas de información ya no debe estar simplemente en manos de empresas privadas, sino que también debe someterse a una regulación procedente de entidades nacionales o supranacionales a través de marcos normativos.

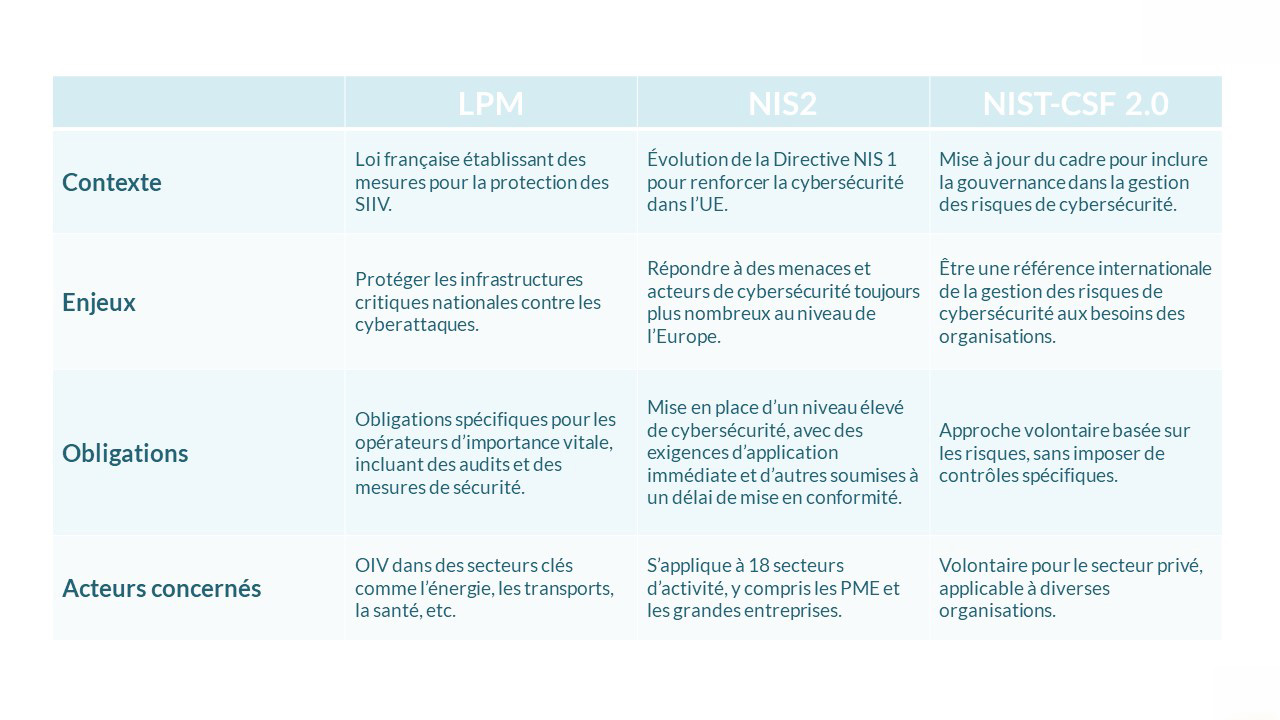

Aunque no se trata aquí de elaborar un inventario exhaustivo, es fundamental analizar tres de estos marcos normativos emblemáticos: la Ley de Programación Militar (LPM) en Francia, la Directiva sobre Seguridad de las Redes y de la Información (NIS-2) de la Unión Europea y las normas de seguridad informática establecidas por el Instituto Nacional de Estándares y Tecnología (NIST-CSF 2.0) en Estados Unidos. El análisis de estos marcos legislativos permitirá comprender plenamente sus implicaciones, sus particularidades, sus puntos en común y la forma en que se entrelazan, con el fin de entender cómo configuran el panorama de la ciberseguridad mundial.

La Ley de Programación Militar (LPM)

Fuente: ANSSI

Fuente: ANSSI

Historia

La LPM pretende ser un proyecto político y de estrategia de defensa en un contexto de rearme y conflicto en el territorio europeo. Aprobada cada cinco años —la última data de 2023—, sería erróneo afirmar que esta ley solo afecta a las empresas del ámbito militar. De hecho, se aplica a todos los Operadores de Importancia Vital (OIV), es decir, al conjunto de entidades privadas y públicas indispensables para el buen funcionamiento de la nación. Por lo tanto, lógicamente, concede una importancia especial a los ámbitos relacionados con la seguridad de los sistemas de información.

La LPM tiene por objeto garantizar que Francia, y más concretamente las OIV, refuercen al máximo la resiliencia y la protección de sus infraestructuras y sistemas informáticos.

Ámbito

Antes de profundizar en las particularidades de la ley, conviene definir en primer lugar su ámbito de aplicación.

Así pues, la LPM es una ley francesa que se aplica únicamente a las OIV.

Estos se definen, según el artículo R. 1332-2 del Código de Defensa, como el conjunto de actividades que contribuyen a la producción y distribución de bienes o servicios indispensables para la salud, las funciones soberanas, el funcionamiento económico o el mantenimiento del potencial de defensa, o que representan un peligro grave para la población. Se incluyen también las organizaciones que, en el marco de sus actividades, tienen la gestión o el usode un establecimiento, una obra o unas instalaciones cuyo daño, indisponibilidad o destrucción, como consecuencia de un acto de malicia, sabotaje o terrorismo, podría, directa o indirectamente, menoscabar gravemente el potencial bélico o económico, la supervivencia o la capacidad de supervivencia de Francia y de su población.

¿Me afecta esto?

En concreto, en esta definición se incluyen doce sectores de actividad, a saber:

- Las actividades civiles, militares y judiciales del Estado

- Las actividades relacionadas con la salud, la gestión del agua, la alimentación, la energía y las finanzas

- Las actividades relacionadas con el transporte, las comunicaciones, la industria y la investigación

Si una empresa desarrolla una actividad en territorio francés que corresponda a alguno de estos sectores, dicha empresa podrá considerarse una OIV, y sus sistemas informáticos relacionados con dichas actividades podrán considerarse Sistemas de Información de Importancia Vital ( SIIV). Cada SIIV deberá someterse a una homologación LPM para poder seguir en funcionamiento.

Obligaciones

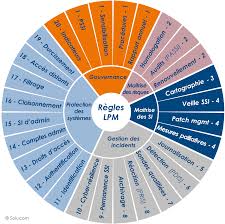

A través de la LPM, Francia impone a las SIIV una serie de directrices divididas en veinte categorías, a su vez agrupadas en cinco ámbitos de nivel superior, con el fin de garantizar su seguridad y resiliencia:

Normas relativas a la gobernanza

- Política de seguridad de los sistemas de información (PSSI)

- Seguimiento de los indicadores

Normas relativas al control de riesgos

- Homologación de seguridad

Normas relativas al control de los sistemas de información

- Cartografía

- Política de mantenimiento en condiciones de seguridad

Normas relativas a la gestión de incidentes

- Registrar las acciones

- Permitir la correlación y el análisis de registros

- Detección de incidentes

- Gestión de incidentes de seguridad

- Gestión de alertas

- Gestión de crisis

Normas relativas a la protección de los sistemas

- Identificación

- Autenticación

- Derechos de acceso

- Cuentas de administración

- Sistema de información de gestión

- Compartimentación

- Filtrado

- Acceso remoto

- Instalación de servicios y equipos

El cumplimiento de la LPM se rige por la homologación. Es decir, una actividad solo puede ponerse en marcha si ha recibido la autorización de la autoridad de homologación para poder iniciarla.

La NIS-2

Historia

En un mercado europeo cada vez más interconectado y en plena transformación digital, la constatación de una guerra cibernética desigual, entre actores maliciosos cada vez más eficaces y mejor equipados frente a entidades económicas que, con demasiada frecuencia, no están lo suficientemente preparadas para hacer frente a las amenazas cibernéticas; la idea de actuar colectivamente para garantizar las condiciones de seguridad adecuadas en toda la Unión ya no se plantea como una cuestión de elección, sino como una necesidad. Inspirada en la LPM, la Directiva NIS, aprobada en 2016 y seguida de la NIS-2, aprobada en 2022 y aplicada en el territorio nacional en 2024, se ve en este contexto encargada de perseguir un objetivo de lo más estratégico: certificar un nivel de seguridad elevado y común para el conjunto de las redes y de los sistemas de información de los sectores económicos clave de la Unión Europea, con el fin de elevar la madurez cibernética de los Estados miembros para preservar mejor sus intereses económicos y sociales.

Por lo tanto, la Directiva NIS-2es la respuesta de la Unión Europea al crecimiento exponencial de los ciberataques.

Ámbito

La transición de la Directiva NIS-1 a la NIS-2 supone un avance significativo en el marco legislativo europeo en materia de ciberseguridad, especialmente en lo que respecta a su ámbito de aplicación.

La NIS-1 se aplicaba principalmente a los operadores de servicios esenciales (OSE) y a los proveedores de servicios digitales (FSN). Los OSE abarcaban una amplia gama de sectores, como la energía, el transporte, la banca, las infraestructuras del mercado financiero, la sanidad, el suministro de agua potable y la gestión de aguas residuales. Los FSN, por su parte, abarcaban los mercados en línea, los motores de búsqueda en línea y los servicios de computación en la nube.

La NIS-2, que sucede a la NIS-1, amplía considerablemente su ámbito de aplicación al incluir nuevos sectores, como los proveedores de servicios postales y de mensajería, las empresas de gestión de residuos y determinadas entidades del sector público. También introduce los conceptos de«entidad importante»(EI) y«entidad esencial» (EE).

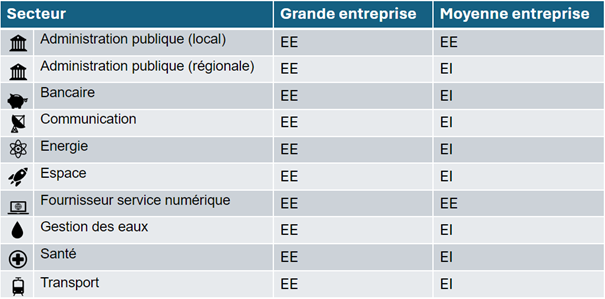

¿Me afecta esto?

Para saber si una empresa está sujeta o no a la Directiva NIS-2, es fundamental plantearse las siguientes cuestiones:

Tamaño de la entidad: La Directiva NIS-2 se aplica, por lo general, a las medianas y grandes empresas que operan en los sectores contemplados en la directiva.

- Se considera una empresa mediana aquella que cuenta con más de 50 empleados y cuya facturación superalos 10 millones de euros.

- Se considera gran empresa aquella que cuenta con más de 250 empleados y registra una facturación superior a 50 millones de euros.

Sectores de actividad: La directiva abarca cerca de seiscientos tipos de entidades diferentes, repartidas en dieciocho sectores de actividad distintos. Estos sectores se clasifican en dos categorías. En función de su tamaño, pueden considerarse EI o EE.

A continuación, se incluye una lista no exhaustiva de las empresas afectadas, según su sector y su tamaño:

Si su empresa cumple alguno de estos requisitos, o si es proveedora de otra empresa que cumpla alguno de ellos, es muy probable que esté sujeta a la NIS-2.

Obligaciones

La transición de la Directiva NIS-1 a la NIS-2 supone un cambio importante en el panorama de la ciberseguridad europea. Aún debe aplicarse a nivel de los Estados miembros, pero a continuación se ofrece un resumen de las obligaciones asociadas a cada una de estas directivas:

Obligaciones en virtud de la NIS-1:

- Sensibilización de los empleados

- Gestión de incidencias

- Notificación de incidentes

- Supervisión de la red

-Resiliencia cibernética

Novedades con la NIS-2:

- Ampliación del ámbito de aplicación: La NIS-2 amplía el ámbito de aplicación a nuevos sectores, tal y como se ha indicado anteriormente, sustituyendo las OSE y las FSN por las EI y las EE.

- Obligaciones reforzadas: Las entidades sujetas a la NIS-2 no solo deben adoptar medidas de seguridad, sino también gestionar los riesgos relacionados con la cadena de suministro y la seguridad de los productos.

- Mayor cooperación: Refuerza la cooperación entre los Estados miembros, en particular a través de la red CyCLONe ( Cyber Crisis Liaison Organisation Network), que agrupa a los homólogos de la ANSSI a nivel europeo.

A diferencia de la LPM, la NIS-2 no implica la homologación. Es decir, técnicamente no es imposible que una actividad pueda estar operativa sin cumplir con la NIS-2. Sin embargo, en caso de que una inspección revele un incumplimiento grave, se puede imponer una multa elevada, cuyo importe se fija en función de si se trata de una EE o de una EI.

NIST-CSF 2.0.

Historia

El 12 de febrero de 2013, el Gobierno estadounidense publicó un decreto por el que se encargaba al NIST —la oficina encargada de establecer normas para las empresas— la elaboración de un marco destinado a reforzar la ciberseguridad de las infraestructuras críticas. Limitado inicialmente al ámbito gubernamental y luego al mercado estadounidense, el NIST-CSF se amplió rápidamente a todas las actividades que deseaban mejorar su madurez cibernética. Sin embargo, en diez años, el entorno ha cambiado y la aceleración de los avances tecnológicos ha venido acompañada de una multiplicación de las amenazas cibernéticas. Se hizo entonces necesaria una actualización del CSF. Publicado el 26 de febrero de 2024, el NIST-CSF-2 amplía su aplicación para acompañar a todas las organizaciones, independientemente de su tamaño y sector, en la gestión de sus riesgos cibernéticos. Esta nueva versión hace hincapié en la importancia de la gobernanza y la seguridad de las cadenas de suministro.

Por lo tanto, el NIST-CSF 2.0 pretende ser una referencia mundial para la gestión de los riesgos de ciberseguridad.

Ámbito

A excepción de algunas instituciones estadounidenses que no tienen nada que ver con Europa, no existe ninguna obligación normativa de aplicar las medidas del NIST-CSF 2.0; de hecho, su aplicación depende de la voluntad de las empresas que han tomado conciencia de los retos de la era digital y desean basarse en un marco de referencia internacional para reforzar al máximo su seguridad.

¿Me afecta esto?

Por lo tanto, aunque quede fuera del ámbito de aplicación de la ley, cabe plantearse si conviene o no aplicar estas medidas. Así pues, se le puede recomendar que aplique estas medidas si es responsable de una actividad económica, industrial o gubernamental con una fuerte presencia digital.

Sin embargo, no es necesario aplicar el NIST-CSF 2.0 si eres un particular o si ya estás sujeto a un marco de ciberseguridad completo y específico para tu sector (por ejemplo, la LPM o la NIS-2).

Obligaciones

El NIST-CSF 2.0 se articula en torno a seis funciones principales:

- Gobernar : Esta función se refiere a la gestión estratégica de la ciberseguridad. Implica el establecimiento de políticas, procesos y responsabilidades para orientar las decisiones en materia de seguridad. De hecho, es en este aspecto donde el NIST-CSF 2.0 se diferencia principalmente de su predecesor.

- Identificar : La identificación consiste en comprender los activos, las vulnerabilidades y las amenazas. Esto permite determinar las prioridades en materia de seguridad.

- Proteger : Esta función tiene como objetivo implementar medidas de protección para reducir los riesgos. Esto incluye la seguridad física, la gestión de accesos y la sensibilización de los usuarios.

- Detectar : La detección consiste en vigilar las actividades sospechosas e identificar rápidamente los incidentes de seguridad. Esto permite una respuesta más eficaz.

- Responder : La función de respuesta implica actuar de inmediato ante un incidente de seguridad. Esto incluye la gestión de incidentes, la comunicación y la recuperación.

- Recuperación : Tras un incidente, la recuperación tiene como objetivo restablecer los servicios y aprender de lo sucedido para mejorar la resiliencia en el futuro.

Cada función se divide en categorías, subcategorías y referencias informativas, lo que permite a las organizaciones crear o mejorar sus programas de gestión de riesgos de ciberseguridad.

Es importante señalar que el CSF-2 es voluntario y no prescribe cómo alcanzar los resultados deseados.

Resumen de LPM, NIS2 y NIST 2

Guillaume TURCAS

Consultor de ciberseguridad